CCNP SWITCH (Version 6.0) - SWITCH Chapter 2

CHAPTER 2 from日本雅虎刘少转载

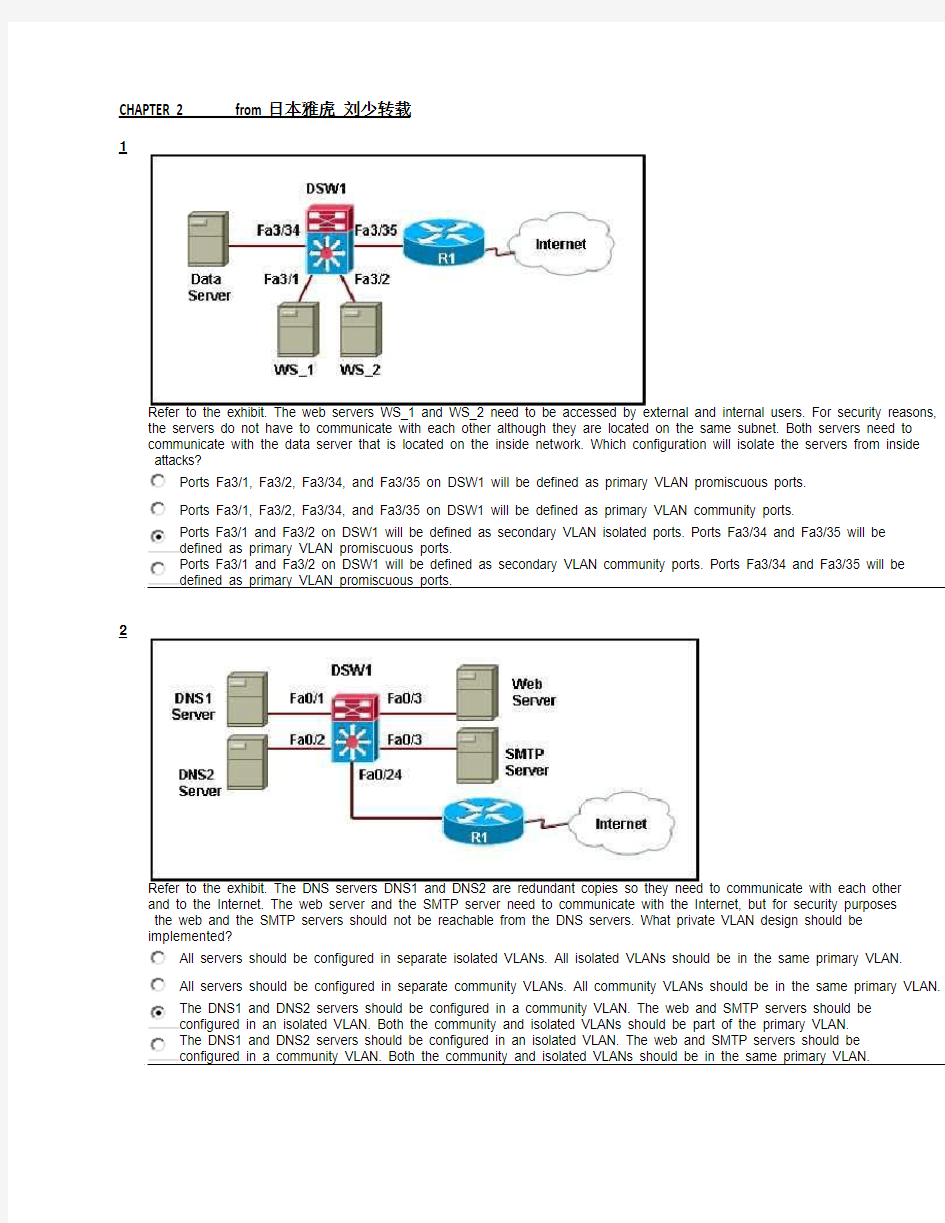

1

Refer to the exhibit. The web servers WS_1 and WS_2 need to be accessed by external and internal users. For security reasons, the servers do not have to communicate with each other although they are located on the same subnet. Both servers need to communicate with the data server that is located on the inside network. Which configuration will isolate the servers from inside attacks?

Ports Fa3/1, Fa3/2, Fa3/34, and Fa3/35 on DSW1 will be defined as primary VLAN promiscuous ports.

Ports Fa3/1, Fa3/2, Fa3/34, and Fa3/35 on DSW1 will be defined as primary VLAN community ports.

Ports Fa3/1 and Fa3/2 on DSW1 will be defined as secondary VLAN isolated ports. Ports Fa3/34 and Fa3/35 will be

defined as primary VLAN promiscuous ports.

Ports Fa3/1 and Fa3/2 on DSW1 will be defined as secondary VLAN community ports. Ports Fa3/34 and Fa3/35 will be

defined as primary VLAN promiscuous ports.

2

Refer to the exhibit. The DNS servers DNS1 and DNS2 are redundant copies so they need to communicate with each other and to the Internet. The web server and the SMTP server need to communicate with the Internet, but for security purposes the web and the SMTP servers should not be reachable from the DNS servers. What private VLAN design should be

implemented?

All servers should be configured in separate isolated VLANs. All isolated VLANs should be in the same primary VLAN.

All servers should be configured in separate community VLANs. All community VLANs should be in the same primary VLAN.

The DNS1 and DNS2 servers should be configured in a community VLAN. The web and SMTP servers should be

configured in an isolated VLAN. Both the community and isolated VLANs should be part of the primary VLAN.

The DNS1 and DNS2 servers should be configured in an isolated VLAN. The web and SMTP servers should be

configured in a community VLAN. Both the community and isolated VLANs should be in the same primary VLAN.

3

Refer to the exhibit. Switch SW2 was tested in a lab environment and later inserted into the production network. Before a trunk link has been connected between the two switches SW1 and SW2, a network administrator issued the show vtp status command as displayed in the exhibit. Immediately after the switches were interconnected, all users lost connectivity to the network. What could be the possible reason for the problem?

The switches can exchange VTP information only through an access link.

Switch SW2 receives more VLANs from switch SW1 than can be supported.

Switch SW2 has the pruning eligible parameter enabled, which causes pruning of all VLANs from the trunk port.

Switch SW2 has a higher VTP server revision number, which causes deletion of the VLAN information in the VTP domain.

4What happens when an ISL-enabled trunk receives an unencapsulated frame?

The frame is dropped.

The frame is processed as part of the native VLAN frames.

The switch will hold the untagged frame and send a BPDU to the originating switch.

The switch will associate the frame with the VLAN that the receiving port is assigned to.

5In the context of the Enterprise Composite Architecture, which statement is true about best-practice design of local VLANs?

Local VLAN is a feature that has only local significance to the switch.

Local VLANs do not extend beyond the building distribution layer.

Local VLANs should be created based upon the job function of the end user.

Local VLANs should be advertised to all switches in the network.

6

Refer to the exhibit. During the network upgrade process, a network administrator included switch SW2 in the network.

Immediately afterward, the users on VLAN10 who were connected to SW10 lost connectivity to the network. Based on the show vtp status command outputs that are provided, what could be done to remedy the problem?

Configure switch SW2 in VTP client mode.

Configure switch SW2 with VTP version 1.

Configure switch SW2 with the higher revision number.

Configure switch SW2 with the same VTP domain name that SW1 has.

7When configuring an EtherChannel, given that one end of the link is configured with PAgP mode desirable, which PAgP modes can be configured on the opposite end of the link in order to form an active channel? (Choose two.)

off

on

desirable

auto

8Which two items are benefits of implementing local VLANs within the Enterprise Architecture? (Choose two.)

A single VLAN can extend further than its associated distribution-layer switch.

Failures at Layer 2 are isolated to a small subset of users.

High availability is made possible because local VLAN traffic on access switches can now be passed directly to the core switches across an alternate Layer 3 path.

Layer 3 routing between VLANs can now be applied at the access layer.

9

Refer to the exhibit. How should SW2 be configured in order to participate in the same VTP domain and populate the VLAN information across the domain?

Switch SW2 should be configured as a VTP client.

Switch SW2 should be configured for VTP version 1.

Switch SW2 should be configured with no VTP domain password.

Switch SW2 should be configured as a VTP server with a higher revision number.

10Which two statements are true about the 802.1Q trunking protocol? (Choose two.)

Untagged frames will be placed in the configured native VLAN of a port.

It is a proprietary protocol that is supported on Cisco switches only.

Private VLAN configurations are not supported.

The native VLAN interface configurations must match at both ends of the link or frames could be dropped.

11

Refer to the exhibit. A network administrator is unable to ping between two workstations, PC1 and PC2, that are connected to switch3548. PC1 is connected to port Fa0/19, and PC2 is connected to port Gi0/2. Given the output of the show vlan

command, which statement is true?

Both workstations are on the same VLAN.

Both workstations are in the default VLAN.

Inter-VLAN routing is not properly configured.

The VLAN interface is administratively shut down.

PC2 is connected to a trunk port instead of an access port.

12

Refer to the exhibit. Both SW1 and SW2 are configured with the PAgP desirable mode. Which statement is true?

Both switches will initiate channeling negotiation and will not be able to form a channel.

Both switches will initiate channeling negotiation and will form a channel between them.

Neither switch will initiate channeling negotiation and will not be able to form a channel between them.

Neither switch will initiate channeling negotiation but will form a channel between them.

13Which three effects does the interface command switchport host have when entered on a switch? (Choose three.)

sets the switch port mode to access

enables BPDU guard

enables spanning tree PortFast

enables root guard

disables channel grouping

enables BPDU filtering

14What are three characteristics of a VLAN access port? (Choose three.)

A switch port can become an access port through static or dynamic configuration.

An access port is associated with a single VLAN.

An access port should have the 802.1q encapsulation associated with it.

An access port will send DTP frames by default.

An access port is created with the switchport mode access command and then associated with a VLAN with the switchport access vlan command.

The VLAN that the access port is assigned to will be automatically deleted if it does not exist in the VLAN database of the switch.

15

Refer to the exhibit. Given the configuration information of the CAT1 and CAT2 switches, which statement is true?

LACP will form a channel between the switches.

Because the port-channel numbers do not match, LACP will not form a channel between the switches.

Because the channel-group commands on SW2 should be set to "on," LACP will not form a channel between the switches.

LACP will form a 200-Mb/s channel between the switches.

16

Refer to the exhibit. Which two statements are true about the switch CAT2? (Choose two.)

Eleven VLANs were manually configured on the switch.

Six VLANs were either manually configured on the switch or learned via VTP.

Interfaces Fa0/13 and Fa0/14 are in VLAN 1.

Interfaces Fa0/13 and Fa0/14 are in an unspecified VLAN.

VLAN 100 is in dynamic desirable mode.

17

Refer to the exhibit. Switch1 and Switch2 are unable to establish an operational trunk connection. What is the problem between the connection on Switch1 and Switch2?

encapsulation mismatch

switchport mode mismatch

MTU mismatch

VTP mismatch

DTP mismatch

native VLAN mismatch

18 A network administrator is tasked with protecting a server farm by implementing private VLANs (PVLANs). A server is only

allowed to communicate with its default gateway and other related servers. Which type of PVLAN should be configured on the switch ports that connect to the servers?

isolated

promiscuous

secondary VLAN

community

19

Refer to the exhibit. Which option correctly describes the function of a switch that is configured in VTP transparent mode?

option 1

option 2

option 3

option 4

option 5

20

Refer to the exhibit. Given the exhibited command output, which statement is true?

Interface Fa0/1 is configured for ISL trunking.

Interface Fa0/1 is configured as an access port.

Interface Fa0/1 is configured as an SVI. Interface Fa0/1 is configured for 802.1Q trunking.

FLUENT中文全教程1-250

FLUENT 教程 赵玉新 I、目录 第一章、开始 第二章、操作界面 第三章、文件的读写 第四章、单位系统 第五章、读入和操作网格 第六章、边界条件 第七章、物理特性 第八章、基本物理模型 第九章、湍流模型 第十章、辐射模型 第十一章、化学输运与反应流 第十二章、污染形成模型 第十三章、相变模拟 第十四章、多相流模型 第十五章、动坐标系下的流动 第十六章、解算器的使用 第十七章、网格适应 第十八章、数据显示与报告界面的产生 第十九章、图形与可视化 第二十章、Alphanumeric Reporting 第二十一章、流场函数定义 第二十二章、并行处理 第二十三章、自定义函数 第二十四章、参考向导 第二十五章、索引(Bibliography) 第二十六章、命令索引 II、如何使用该教程 概述 本教程主要介绍了FLUENT 的使用,其中附带了相关的算例,从而能够使每一位使用 者在学习的同时积累相关的经验。本教程大致分以下四个部分:第一部分包括介绍信息、用户界面信息、文件输入输出、单位系统、网格、边界条件以及物理特性。第二和第三部分包含物理模型,解以及网格适应的信息。第四部分包括界面的生成、后处理、图形报告、并行处理、自定义函数以及FLUENT 所使用的流场函数与变量的定义。 下面是各章的简略概括 第一部分: z开始使用:本章描述了FLUENT 的计算能力以及它与其它程序的接口。介绍了如何对具体的应用选择适当的解形式,并且概述了问题解决的大致步骤。在本章中,我们给出

了一个可以在你自己计算机上运行的简单的算例。 z使用界面:本章描述了用户界面、文本界面以及在线帮助的使用方法。同时也提供了远程处理与批处理的一些方法。(请参考关于特定的文本界面命令的在线帮助) z读写文件:本章描述了FLUENT 可以读写的文件以及硬拷贝文件。 z单位系统:本章描述了如何使用FLUENT 所提供的标准与自定义单位系统。 z读和操纵网格:本章描述了各种各样的计算网格来源,并解释了如何获取关于网格的诊断信息,以及通过尺度化(scale)、分区(partition)等方法对网格的修改。本章还描述了非一致(nonconformal)网格的使用. z边界条件:本章描述了FLUENT 所提供的各种类型边界条件,如何使用它们,如何定义它们and how to define boundary profiles and volumetric sources. z物理特性:本章描述了如何定义流体的物理特性与方程。FLUENT 采用这些信息来处理你的输入信息。 第二部分: z基本物理模型:本章描述了FLUENT 计算流体流动和热传导所使用的物理模型(包括自然对流、周期流、热传导、swirling、旋转流、可压流、无粘流以及时间相关流)。以及在使用这些模型时你需要输入的数据,本章也包含了自定义标量的信息。 z湍流模型:本章描述了FLUENT 的湍流模型以及使用条件。 z辐射模型:本章描述了FLUENT 的热辐射模型以及使用条件。 z化学组分输运和反应流:本章描述了化学组分输运和反应流的模型及其使用方法。本章详细的叙述了prePDF 的使用方法。 z污染形成模型:本章描述了NOx 和烟尘的形成的模型,以及这些模型的使用方法。 第三部分: z相变模拟:本章描述了FLUENT 的相变模型及其使用方法。 z离散相变模型:本章描述了FLUENT 的离散相变模型及其使用方法。 z多相流模型:本章描述了FLUENT 的多相流模型及其使用方法。 z Flows in Moving Zones(移动坐标系下的流动):本章描述了FLUENT 中单一旋转坐标系,多重移动坐标系,以及滑动网格的使用方法。 z Solver 的使用:本章描述了如何使用FLUENT 的解法器(solver)。 z网格适应:本章描述了explains the solution-adaptive mesh refinement feature in FLUENT and how to use it 第四部分: z显示和报告数据界面的创建:本章描述了explains how to create surfaces in the domain on which you can examine FLUENT solution data z图形和可视化:本章描述了检验FLUENT 解的图形工具 z Alphanumeric Reporting:本章描述了如何获取流动、力、表面积分以及其它解的数据。 z流场函数的定义:本章描述了如何定义FLUENT 面板内出现的变量选择下拉菜单中的流动变量,并且告诉我们如何创建自己的自定义流场函数。 z并行处理:本章描述了FLUENT 的并行处理特点以及使用方法 z自定义函数:本章描述了如何通过用户定义边界条件,物理性质函数来形成自己的FLUENT 软件。 如何使用该手册 z根据你对CFD 以及FLUENT 公司的熟悉,你可以通过各种途径使用该手册 对于初学者,建议如下:

中国服装史讲义

《中国服装史》目录 第一章:先秦服装 第一节:概述 第二节:中国早期服饰 第三节:周代趋于完备的冠服装制度 第四节:春秋战国的深衣与胡服 第二章:秦汉服装 第一节:概述 第二节:男子袍服与冠履 第三节:女子深衣、襦裙下佩饰 第三章:魏晋南北朝服装 第一节:概述 第二节:汉族男子的衫、巾与漆纱笼冠 第三节:汉族女子的衫、襦与华饰 第四节:北方民族的裤褶与衤两衤当 第四章:隋唐五代服装 第一节:概述 第二节:男子圆领袍衫与幞头 第三节:女子冠服与妆饰 第五章:宋辽金元服装 第一节:概述

第二节:汉族官服与民服 第三节:契丹、女真、蒙古族服装第六章:明代服装 第一节:概述 第二节:男子官服与民服 第三节:女子冠服与便服 第七章:清代服装 第一节:概述 第二节:男子官服与民服 第三节:趋于融合的满汉女子服装第八章:民国服装 第一节:概述 第二节:男子长袍与西服 第三节:女子袄裙与旗袍 第九章:20世纪后半叶服装 第一节:概述 第二节:男装 第三节:女装

教学过程与内容: 第一节人类早期服装 一、概述: 旧石器时代 据考古,四百万年以前,云南元谋县已有人类生存,继后有陕西兰田人、北京周口店人、山西丁村人、广西柳江人、四川资阳人、北京山顶洞人(一万八千年前已自制骨针、项饰)、以及内蒙古河套人等创造早期生产工具。 新石器时代 大约在一万年左右,种植、用火、定居、饲养、制陶、缝衣,原始纺织业开始和发展(大约六千年前出现纺织品),基本确立最初也是最基本的上衣下裳形制。(如甘肃辛店彩陶纹饰,可见贯头衫样式) 二、关于服装起源的诸学说: 生体保护说气候适应说 (个体、生理)身体保护说 人体装饰说护符说 (社会、心理)象征说 审美说 吸引异性说 羞耻说 第二节先秦服饰 一、概述: 夏朝公元前21世纪~公元前16世纪 商朝公元前16世纪~公元前11世纪 周朝分为西周(都设陕西丰镐)公元前11世纪~公元前771年 东周(定都河南洛邑)春秋770年B.C.~476年B.C. 战国475年B.C.~221年B.C. 二、冠服制度: 冕服包括:冕冠、上衣下裳、腰间束带、前系蔽膝、足登舄屦,绣绘十二章纹饰。 十二章纹内容及寓意:日、月、星辰、山、龙、华虫、宗彝、藻、火、粉米、黼、黻。日、月、星辰取其照临;山取其稳重;龙取其应变;华虫(稚鸟)取其文丽; 宗彝(祭祀用器皿)取其忠孝;藻取其洁净;火取其光明向上;粉米取其滋养;黼(斧头)取其决断;黻取其明辨。 三、战国时赵武灵王引进胡服骑射: 春秋战国时的常服和礼服:深衣(衣裳相连、被体深邃)其形制为:续衽钩边,不开衩,衣襟加长,使其形成三角绕至背后,以丝带系扎。 胡服特征:短衣、长裤、革靴或裹腿,衣袖偏窄,衣身紧窄。

CCNP闫辉老师讲解【递归路由】实验手册(课堂笔记)

递归路由实验手册 实验要求: ①R1能够R4的4个子网,并且实现路径的冗余备份 ②实现非对称路由:R1的ICMP echo包和R4的ICMP reply包使用不同路径 分析:如果只在R2上配置静态路由: ip route 10.0.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.1.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.2.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.3.1.0 255.255.255.0 f0/1 200.2.2.4 那么如果R2路由down掉,想切换到R3这条链路,必须在R3上进行同样的配置: ip route 10.0.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.1.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.2.1.0 255.255.255.0 f0/1 200.2.2.4 ip route 10.3.1.0 255.255.255.0 f0/1 200.2.2.4 如果网络中有成百上千条路由条目,进行这样的配置简直能让人疯掉。 ------------------------------------------------------------------------------------------------------------------------------ 下面,我们来尝试在R1直接配置到目标网段的静态路由: ip route 10.0.1.0 255.255.255.0 f0/0 200.2.2.4 ip route 10.1.1.0 255.255.255.0 f0/0 200.2.2.4 ip route 10.2.1.0 255.255.255.0 f0/0 200.2.2.4 ip route 10.3.1.0 255.255.255.0 f0/0 200.2.2.4 此时来查看R1,R2,R3的路由表: R1(config)#do show ip route -------------------------------------------------------------------------------------- Gateway of last resort is not set 1.0.0.0/24 is subnetted, 1 subnets C 1.1.1.0 is directly connected, Loopback0 100.0.0.0/24 is subnetted, 1 subnets C 100.1.1.0 is directly connected, FastEthernet0/0 10.0.0.0/24 is subnetted, 4 subnets S 10.3.1.0 [1/0] via 200.2.2.4, FastEthernet0/0 S 10.2.1.0 [1/0] via 200.2.2.4, FastEthernet0/0 S 10.1.1.0 [1/0] via 200.2.2.4, FastEthernet0/0 S 10.0.1.0 [1/0] via 200.2.2.4, FastEthernet0/0

中国服装史

《中国服装史》是1999年04月天津人民美术出版社出版的图书,作者是华梅。本书按时代顺序,系统介绍了中国自原始社会至现代的服饰艺术发展演变史,包括服饰制度、服装形式、服装面料、服饰纹样、首饰配饰等。 华梅同志编著的《中国服装史》,运用了大量古代服装资料,系统地揭示出我国历代服饰的艺术风貌和时代特色,取得了可喜的学术成果。“从艺术出发,从美学出发,分析了服饰的造型美、色彩美、装饰美,把握服饰的发展规律,使我们从服饰艺术中看到了一个美的世界”。 本书特别注重考古科学的成果,与历史文献图籍相印证。附有插图1036幅,内容丰富,史料确凿。看看古代服装的大胆前卫,再看看今天人们着装色调与款式上的保守单调,阅读者必然会感慨万千。 目录: 第一章先秦服装 第1节概述 第2节中国早期服饰 第3节周代趋于完备的冠服制度 第4节春秋战国的深衣与胡服 第5节小结 第二章秦汉服装 第1节概述 第2节男子袍服与冠履

第3节女子深衣、襦裙与佩饰第4节军事服装第5节小结 第三章魏晋南北朝服装 第1节概述 第2节汉族男子的衫、巾与漆纱笼冠 第3节汉族女子的衫、襦与华饰 第4节北方民族的裤褶与柄裆 第5节小结 第四章隋唐五代服装 第一节概述 第2节男子圆领袍衫与幞头 第3节女子冠服与妆饰 第4节军事服装 第5节小结 第五章宋辽金元暇装 第1节概述 第2节汉族官服与民服 第3节契丹、女真、蒙古族服装 第4节小结 第六章明代服装 第1节概述 第2节男子官服与民服

第3节女子冠服与便服 第4节小结 第七章清代服装 第1节概述 第2节男子官服与民服 第3节趋于融合的满汉女子服装 第4节太平天国服装 第5节小结 第八章20世纪前半叶汉族服装 第1节概述 第2节男子长袍与西服 第3节女子袄裙与旗袍 第4节小结 第九章20世纪前半叶少数民族服装第一节概述 第二节各具特色的民族服装 一、黑龙江、吉林、辽宁三省民族服装 (1)朝鲜族服装 (2)满族服装 (3)鄂伦春族服装 (4)迭斡尔族服装 (5)鄂温克族服装

计算机网络交换路由综合实验报告

交换路由综合实验 1 交换实验 1.1交换机的基本配置 1.1.1实验目的 学会交换机的基本配置,并了解如何查看交换机的系统和配置信息。 1.1.2实验内容 使用交换机的命令行管理界面,学会交换机的全局配置、端口配置方法,察看交换机的系统和配置信息。 1.1.3技术原理 交换机的管理方式基本分两种:带内管理和带外管理。通过交换机的Console口管理交换机属于带外管理,不占用交换机的网络端口,其特点是需要使用配置线缆,近距离配置。第一次配置必须利用Console端口进行。 配置交换机的设备名称和配置交换机的描述信息必须在全局配置模式下执行。Hostname 配置交换机的设备名称,Banner motd配置每日提示信息,Banner login配置交换机的登陆提示信息。 察看交换机的系统和配置信息命令要在特权模式下进,Show ######命令可以察看对应的信息,如Show version可以察看交换机的版本信息,类似可以用Show mac-address-table、Show running-config等。 1.1.4实验功能 更改交换机的提示信息,配置交换机的端口。

1.1.5实验设备 交换机(二层)一台,交换机(二层)一台 1.1.6实验步骤 s21a1#configure terminal s21a1(config)# interface fastethernet 0/3 !进行F0/3的端口模式 s21a1(config-if)#speed 10 !配置端口速率为10M s21a1(config-if)#duplex half !配置端口为半双工模式 s21a1(config-if)#no shutdown !开启该端口,使之转发数据s21a1(config-if)#exit s21a1#show interface fastethernet 0/3 !查看端口的状态 s21a1# show version !查看交换机的版本信息 s35a1#configure terminal s35a1(config)# interface fastethernet 0/3 !进行F0/3的端口模式 s35a1(config-if)#speed 10 !配置端口速率为10M s35a1(config-if)#duplex half !配置端口为半双工模式 s35a1(config-if)#no shutdown !开启该端口,使之转发数据s35a1(config-if)#exit s35a1#show interface fastethernet 0/3 !查看端口的状态 s35a1# show version !查看交换机的版本信息 1.2虚拟局域网VLAN 1.2.1实验目的

(完整版)《FLUENT中文手册(简化版)》

FLUENT中文手册(简化版) 本手册介绍FLUENT的使用方法,并附带了相关的算例。下面是本教程各部分各章节的简略概括。 第一部分: ?开始使用:描述了FLUENT的计算能力以及它与其它程序的接口。介绍了如何对具体的应用选择适当的解形式,并且概述了问题解决的大致步骤。在本章中给出了一个简单的算例。 ?使用界面:描述用户界面、文本界面以及在线帮助的使用方法,还有远程处理与批处理的一些方法。?读写文件:描述了FLUENT可以读写的文件以及硬拷贝文件。 ?单位系统:描述了如何使用FLUENT所提供的标准与自定义单位系统。 ?使用网格:描述了各种计算网格来源,并解释了如何获取关于网格的诊断信息,以及通过尺度化(scale)、分区(partition)等方法对网格的修改。还描述了非一致(nonconformal)网格的使用. ?边界条件:描述了FLUENT所提供的各种类型边界条件和源项,如何使用它们,如何定义它们等 ?物理特性:描述了如何定义流体的物理特性与方程。FLUENT采用这些信息来处理你的输入信息。 第二部分: ?基本物理模型:描述了计算流动和传热所用的物理模型(包括自然对流、周期流、热传导、swirling、旋转流、可压流、无粘流以及时间相关流)及其使用方法,还有自定义标量的信息。 ?湍流模型:描述了FLUENT的湍流模型以及使用条件。 ?辐射模型:描述了FLUENT的热辐射模型以及使用条件。 ?化学组分输运和反应流:描述了化学组分输运和反应流的模型及其使用方法,并详细叙述了prePDF 的使用方法。 ?污染形成模型:描述了NOx和烟尘的形成的模型,以及这些模型的使用方法。 第三部分: ?相变模拟:描述了FLUENT的相变模型及其使用方法。 ?离散相变模型:描述了FLUENT的离散相变模型及其使用方法。 ?多相流模型:描述了FLUENT的多相流模型及其使用方法。 ?移动坐标系下的流动:描述单一旋转坐标系、多重移动坐标系、以及滑动网格的使用方法。 ?解法器(solver)的使用:描述了如何使用FLUENT的解法器。 ?网格适应:描述了如何优化网格以适应计算需求。 第四部分: ?显示和报告数据界面的创建:本章描述了explains how to create surfaces in the domain on which you can examine FLUENT solution data ?图形和可视化:本章描述了检验FLUENT解的图形工具 ?Alphanumeric Reporting:本章描述了如何获取流动、力、表面积分以及其它解的数据。 ?流场函数的定义:本章描述了如何定义FLUENT面板内出现的变量选择下拉菜单中的流动变量,并且告诉我们如何创建自己的自定义流场函数。 ?并行处理:本章描述了FLUENT的并行处理特点以及使用方法 ?自定义函数:本章描述了如何通过用户定义边界条件,物理性质函数来形成自己的FLUENT软件。 如何使用该手册 对于初学者,建议从阅读“开始”这一章起步。 对于有经验的使用者,有三种不同的方法供你使用该手册:按照特定程序的步骤从按程序顺序排列的目录列表和主题列表中查找相关资料;从命令索引查找特定的面板和文本命令的使用方法;从分类索引查找特定类别信息(在线帮助中没有此类索引,只能在印刷手册中找到它)。 什么时候使用Support Engineer:Support Engineer能帮你计划CFD模拟工程并解决在使用FLUENT 中所遇到的困难。在遇到困难时我们建议你使用Support Engineer。但是在使用之前有以下几个注意事项:●仔细阅读手册中关于你使用并产生问题的命令的信息 ●回忆导致你产生问题的每一步 ●如果可能的话,请记下所出现的错误信息 ●对于特别困难的问题,保存FLUENT出现问题时的日志以及手稿。在解决问题时,它是最好的资源。

实验八:路由综合实验与故障诊断

大连理工大学本科实验报告 课程名称:网络工程实验 学院(系):软件学院 专业:软件工程 班级: 学号: 学生姓名: 2012年05月26日

实验项目列表 序号实验项目名称学时 成绩 指导教师预习操作结果 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 总计学分:

大连理工大学实验报告 学院(系):软件学院专业:软件工程班级:软1011 姓名:学号:组: 6 ___ 实验时间:2012.05.22实验室:C310实验台: 6 指导教师签字:成绩: 实验八:路由综合实验与故障诊断 一、实验目的 在路由器上配置静态路由,RIP协议,OSPF协议,实现路由协议之间的互相引入和网络的连通;通过防火墙来控制访问;学习故障诊断技术。 二、实验原理和内容 1、路由器的基本工作原理 2、配置路由器的方法和命令 3、防火墙的基本原理及配置 4、静态路由,RIP协议,OSPF协议的基本原理及配置 三、实验环境以及设备 4台路由器、4台Pc机、双绞线若干 四、实验步骤(操作方法及思考题) {警告:路由器高速同异步串口(即S口)连接电缆时,无论插拔操作,必须在 路由器电源关闭情况下进行;严禁在路由器开机状态下插拔同/异步串口电缆, 否则容易引起设备及端口的损坏。} 1、请在用户视图下使用“reset saved-configuration”命令和“reboot”命令分别 将4台路由器的配置清空,以免以前实验留下的配置对本实验产生影响。2、在确保路由器电源关闭情况下,按图1组建实验环境。配置路由器各接口和

PC 机的IP 地址,以及配置各PC 机的缺省网关。 202.0.0.2/24202.0.1.2/24 192.0.0.1/24 202.0.0.1/24 S0E0 202.0.3.2/24 交叉线 202.0.1.1/24 E1 202.0.2.1/24E0 202.0.3.1/24E0 192.0.0.2/24 S0 192.0.1.1/24 S1 192.0.1.2/24S0 192.0.2.2/24 交叉线 交叉线 A B C D AR18 AR28 202.0.2.2/24 E1 交叉线 AR18 AR28 E0 192.0.2.1/24交叉线 图 1 3、请执行下列步骤使整个网络连通: (1) 将路由器A, B, C, D 分别命名为RA, RB, RC, RD ,以免在以后操作时 发生混淆;(15分) [Quidway]sysname RA [Quidway]sysname RB [Quidway]sysname RC [Quidway]sysname RD (2) 在RA 与RB 之间封装PPP ,RB 与RC 之间封装Frame Relay ;(20分) 缺省情况下,两台路由器的串口之间使用的就是PPP 协议,故RA 与RB 不需要进行显式配置。 RC 配置为DTE : [RC]interface serial 1/0 [RC-Serial1/0] link-protocol fr [RC-Serial1/0] fr interface-type dte [RC-Serial1/0]shutdown [RC-Serial1/0]undo shutdown RB 配置为DCE : [RB] fr switching [RB]interface serial 1 [RB-Serial1] link-protocol fr [RB-Serial1] fr interface-type dce [RB-Serial1] fr dlci 30 [RB-Serial1]shutdown [RB-Serial1]undo shutdown (3) 在RA 与RB 之间运行路由协议RIP, RB 与RC 之间使用静态路由,

小学生读书笔记精选10篇

小学生读书笔记精选10篇 【小雅为你整理的精品文档,希望对你有所帮助,欢迎你的阅读下载。】内容如下-小学生读书笔记精选io篇 (篇一) 暑假里我读了一本叫《月亮船》的书。 《月亮船》的主人公阿宝和小熊棕棕驾驶着月亮船去了七个小星球的故事,每一个小星球都不一样,有像石榴的,有像大饼的,有像甜麦圈的…… 让我印象最深的故事是《吃吃国王的宴会》。那天,月亮船带着阿宝 和小熊棕棕来到了吃吃王国,他们看见桌上摆满了美味的事物,便忍不住吃 了起来,突然,一位圆头鼓肚、头戴金冠、身穿王服的庞然大物挡在了他们 面前,这就是吃吃王国的国王。小气的国王非常生气,不但不听棕棕的道歉 还想把他们捉进“活食储藏室”。后来,阿 宝绞尽脑汁终于想办法拿到钥匙逃出了吃吃王国,同时他还解救了许多被 困在吃吃王国的动物,最后他们一起努力把国王赶出了王宫。在这个故事 中,阿宝和小熊棕棕是善良勇敢的,国王是自私恶毒的,人有善恶之分,我 们要纠正那些怀有不好思想的人,让他们改邪归正。 通过这个故事我想到了那些拐卖小孩的人贩子,他们把可怜的小孩子 抓起来,使他们被迫与父母分开,不仅使他们和他们的家庭饱受痛苦,甚至 还摧残这些孩子的身体,这真的是太残忍了! 希望坏人越来越少,好人越来越多。但愿每个孩子都能平安健康地长 大!

(篇二【小雅文库】) 暑假期间我读了韩国作家郑珍的作品《小学生活没烦恼一一发言很重要》 它讲述了这样一个故事:一名叫朴秀灿的小男孩,他在家里是一位非常活泼、能说会道的孩子,而且特别懂礼貌、孝顺老人,家里帮着爷爷揉肩膀,外面也会主动帮着奶奶拎水果拎菜篮。他即将从幼儿园大班毕业升入小学一年级。可是到了学校,每位同学都要在老师和同学面前做自我介绍。为此他每天都在家里照着镜子练习自我介绍。终于开学了,老师让大家轮流到讲台前说自己的梦想,其中他同一幼儿园的同学明宇是出了名的吹牛大王,积极举手非常爱展现自己的语言天赋,在老师和同学面前伶牙俐齿、巧舌如簧大声的说着自己的梦想,可是轮到朴秀灿了, 说他自己梦想的时候,他的嘴巴就像黏了胶水一似的,怎么也张不开!后来他家里人帮他起了一个外号叫着“卧室老虎”意思说,他在家即聪明又会说话,可是一到外面他就变的十分胆小懦弱不自信。平时朴秀灿特别羡慕明宇能够发言积极,浑身充满着自信!可是他也很烦恼明宇总是会嘲笑自己的胆小、懦弱、害羞,总在外面和学校不会用语言与其他人沟通、表达。在一次偶然的机会,他认识了一位长相像貉子一样的叔叔,貉子叔叔跟朴秀灿在羞于表达这方面有的像,在路口被胖阿姨欺负了,也只能够憋红了脸不知所措的结结巴巴的说出对、对、对不起这几个字,因为貉子叔叔不会与人沟通解释,事情发生的始末实在是让人无语。可是故事突然在有一天朴秀灿陪奶奶去 超市的时候发生了转变,他在超市里又见到了貉子叔叔,貉子叔叔在超市里

fluent学习笔记

fluent技术基础与应用实例 4.2.2 fluent数值模拟步骤简介 主要步骤: 1、根据实际问题选择2D或3Dfluent求解器从而进行数值模拟。 2、导入网格(File→Read→Case,然后选择有gambit导出的.msh文件) 3、检查网格(Grid→Check)。如果网格最小体积为负值,就要重新 进行网格划分。 4、选择计算模型。 5、确定流体物理性质(Define→Material)。 6、定义操作环境(Define→operating condition) 7、制定边界条件(Define→Boundary Conditions) 8、求解方法的设置及其控制。 9、流场初始化(Solve→Initialize) 10、迭代求解(Solve→Iterate) 11、检查结果。 12、保存结果,后处理等。 具体操作步骤: 1、fluent2d或3d求解器的选择。 2、网格的相关操作 (1)、读入网格文件 (2)、检查网格文件 文件读入后,一定要对网格进行检查。上述的操作可以得到网格信息,从中看出几何区域的大小。另外从minimum volume 可以知道最小网格的体积,若是它的值大于零,网格可以用于计算,否则就要重新划 分网格。 (3)、设置计算区域 在gambit中画出的图形是没有单位的,它是一个纯数量的模型。故 在进行实际计算的时候,要根据实际将模型放大或缩小。方法是改变fluent总求解器的单位。 (4)、显示网格。 Display→Grid 3、选择计算模型

(1)、基本求解器的定义 Define→Models→Solver Fluent中提供了三种求解方法: ·非耦合求解 segregated ·耦合隐式求解 coupled implicit ·耦合显示求解 coupled explicit 非耦合求解方法主要用于不可压缩流体或者压缩性不强的流体。 耦合求解方法用在高速可压缩流体 fluent默认设置是非耦合求解方法,但对于高速可压缩流动,有强的体积力(浮力或离心力)的流动,求解问题时网格要比较密集,建 议采用耦合隐式求解方法。耦合能量和动量方程,可以较快的得到收敛值。耦合隐式求解的短板:运行所需要的存比较大。若果必须要耦合求解而机器存不够用,可以考虑采用耦合显示求解方法。盖求解方法也耦合了动量,能量和组分方程,但是存却比隐式求解方法要小。 需要指出的是,非耦合求解器的一些模型在耦合求解器里并不一定都有。耦合求解器里没有的模型包括:多相流模型、混合分数/PDF燃烧模型、预混燃烧模型。污染物生成模型、相变模型、Rosseland辐射模型、确定质量流率的周期性流动模型和周期性换热模型。 %%%有点重复,但是可以看看加深理解 Fluent提供三种不同的求解方法;分离解、隐式耦合解、显示耦合解。分理解和耦合解的主要区别在于:连续方程、动量方程、能量方程和 组分方程解的步骤不同。 分离解按照顺序解,耦合解是同时解。两种解法都是最后解附加的标量方程。隐式解和显示解的区别在于线性耦合方程的方式不同。 Fluent默认使用分离求解器,但是对于高速可压流动,强体积力导致 的强烈耦合流动(流体流动耦合流体换热耦合流体的混合,三者相互耦合的过程—文档整理者注)(浮力或者旋转力),或者在非常精细的网格上的流动,需要考虑隐式解。这一解法耦合了流动和能量方程, 收敛很快。%%% (2)、其他求解器的选择 在实际问题中,除了要计算流场,有时还要计算温度场或者浓度场等,因此还需要其他的模型。主要的模型有: Multiphase(多相流动)viscous(层流或湍流)energy(是否考虑传热)species(反应及其传热相关) (3)操作环境的设置 Define→operation→condition

Cisco高级路由综合练习题(ccnp)参考答案

(1)按照要求配置路由器各个端口的IP地址,保证直连链路通。 (2)配置OSPF路由协议,保证OSPF各区域路由正常; ①将区域2配置成nssa区域; R2:area 2 nssa no-sunmmary R4:area 2 nssa ②区域0需要MD5认证,密码为cisco;区域2需要简单口令认证,密码ccna R1: router ospf 1 area 0 authentication message-digest int s0/0 ip ospf message-digest-key 1 md5 cisco int e1/0 ip ospf message-digest-key 1 md5 cisco R2: router ospf 1 area 0 authentication message-digest int s0/0 ip ospf message-digest-key 1 md5 cisco int e1/0 ip ospf message-digest-key 1 md5 cisco exit int s0/2 ip ospf authentication

ip ospf authentication-key ccna R4: int s0/2 ip ospf authentication ip ospf authentication-key ccna ③R1的s0/0的hello interval 设置为5秒,dead-interval设置为20秒 int s0/0 ip ospf hell-interval 5 ip ospf dead-interval 20 ④控制DR选举,使得R2没有机会成为DR. R2: int e1/0 ip ospf priority 0 (3)配置RIP V2路由协议,KEYCHAIN名字为CCIE,路由器R1和R5采用MD5验证,key的ID为1,密码为cisco,路由器R4和R6采用明文验证,密码是cisco。 R1: router rip version 2 network 192.15.1.0 network 1.1.1.0 no auto-summary key chain CCIE key 1 key-string cisco exit int e1/1 ip rip authentication key-chain CCIE R5: router rip version 2 network 5.0.0.0 network 192.15.1.0 no auto-summary key chain CCIE key 1 key-string cisco exit int e1/0 ip rip authentication key-chain CCIE R4: router rip version 2

中国服装史复习题

一、单选20 1.<易。系辞下>中“黄帝、尧、舜垂衣裳而天下治,盖取之乾坤”的记载,说明了当时可能较典型的服式是( A )。 A上衣下裳制B冕服制度C深衣制D 女着男装 2.中国古装种类中最重要的礼服(D) A常服B公服C背子D冕服 3.下图所绘制的是何人(C) A秦始皇B司马炎C朱元璋D 忽必烈 4.皇帝冕冠中冕旒可为(C)冕旒 A九B七C十二D 五 5.皇帝冕冠中共用珠(B)颗. A 204 B 288 C 120 D164 6. (D)属于十二章纹之一。

A.麒麟 B.梅花鹿 C.鼎 D.星辰 7. 冕綖尺寸多为长( A ) A、一尺六寸 B、一尺五寸 C、一尺四寸 D、一尺三寸 8.方形领、圆形袖、下摆不开衩,“续衽沟边”是(C)的特点 A冕服B 玄端C深衣D 胡服 9 深衣水平的下摆线表明(B) A 做人要正直 B 处事要公平 C 要尊祖承古 D 要遵守规矩 10秦汉时期是从秦始皇统一中国的( B )' b+ t4 x9 |3 a& v A、公元前220年到公元后221年止 B、公元前221年到公元220年止 C、公元前222年到公元222止 D、都不是( 11.(C)铠甲一般用鱼鳞纹甲片或龟背纹甲片穿缀成圆筩状的甲身。 A 纸甲B裲裆铠C筩袖铠D明光铠 12.至少在(A)年前就有了质量较好的丝织物 A 4700 B 3000 C2500 D1800 13.(C)被誉为“织中之圣”。 A 蚕丝B丝麻C缂丝D 网衣 14服装按照用途分( D ), |4 t3 D# K3 o$ E3 O A、工作服、 B、居家服 C、运动服 D、都是 15.画家张择端的<<清明上河图>>生动描绘了(A)时期的繁荣兴旺景象。 A北宋B唐C明D清 16.下图那种是元代女子首服“顾姑冠”。(C)

思科基础实验(中英文对照)CCNA-CCNP实验

目录 实验一路由器基本配置............................................ 错误!未指定书签。实验二静态路由......................................................... 错误!未指定书签。实验三缺省路由......................................................... 错误!未指定书签。实验四静态路由&缺省路由&CDP协议............... 错误!未指定书签。实验五三层交换机实现VLAN间通信................. 错误!未指定书签。实验六Vtp ................................................................... 错误!未指定书签。实验七生成树STP ..................................................... 错误!未指定书签。实验八RIP路由协议1 ............................................. 错误!未指定书签。实验九RIP路由协议2 ............................................. 错误!未指定书签。实验十OSPF单区域1 .............................................. 错误!未指定书签。实验十一OSPF单区域2 ......................................... 错误!未指定书签。实验十二OSPF单区域3 ......................................... 错误!未指定书签。实验十三EIGRP ........................................................ 错误!未指定书签。实验十四ACL标准访问控制列表......................... 错误!未指定书签。

小学生读书笔记20篇 小学生的读书日记7篇,小学生读书笔记

小学生读书笔记20篇小学生的读书日记7篇,小学 生读书笔记 导读:就爱阅读网友为大家分享的“小学生的读书日记7篇,小学生读书笔记”资料,内容精辟独到,非常感谢网友的分享,希望这篇资料对您有所帮助。 看书是一种享受,书卷中的意念像一股无形的动力,影响你的思想和心态。大家有没有写读书日记的习惯?下面就爱阅读小编为大家整理推荐了一些小学生的读书日记,希望大家有用。 小学生的读书日记篇1:读《罗莎丽的好奇心》日记 今天,我读了一个故事故事的名字叫《罗莎丽的好奇心》。讲了罗莎丽是怎样战胜自己的好奇心的。

第一次的好奇心是她爸爸花园里的小屋不能打开,可罗莎丽忍不住打开了,结果小屋的灰老鼠被罗莎丽放了出来把她爸爸变成了一尊塑像,并烧了她们的房子。 第二次的好奇心,是她和救她的王子的结婚礼物,要在生日那天才能打开,结果,罗莎丽在她快到生日的最后一天,又忍不住了,又违约打开了结婚礼物,结果宫殿倒塌,受伤的王子从瓦堆里爬出。 第三次的好奇心,是一位老太太交给她看管的一只小盒子,盒子里有她从来没有见过,也永远看不到的东西,但她不能打开看。晚上,盒子发着光芒,罗莎丽想到王子和父亲,忍着痛苦遵守诺言,这次,没有打开盒子。最后,罗莎丽救出了王子和父亲,并和王子举行了婚礼。 这个故事告诉我们,一个人要能自己管住自己,如果你现在还不能管住自己,就要像罗莎丽第三次战胜好奇心一

样,要下决心要有勇气、有毅力战胜自己。同学们,你说是吗? 小学生的读书日记篇2:读《狼的影子》日记 一条狼徘徊在山脚下。落日的余晖使它的影子放得特别长。看着自己的影子,它得意洋洋地对自己说:我有这么大的身体,几乎有一亩田那样大,为什么还怕狮子?难道我不该被称为百兽之王吗?正当它沉醉于其中时,一头狮子向它扑来,将它咬得快死了。 此时狼悔恨不已,大声喊道:我真不幸啊!是狂妄自大毁灭了我。这个故事告诉我们或因为环境,或因为自身的原因,人常常产生错觉,以致错误地估计了别人或自己,以为别人或自己很强或很弱。其后果可想而知。所以在生活当中我们都不要向这条狼一样,直到死前才认清真相,这样做只会让自己停步不前,自我陶醉罢了。 小学生的读书日记篇3:读《怎样在大火中逃生》日记

fluent中文简明教程

第一章Fluent 软件的介绍 fluent 软件的组成: 软件功能介绍: GAMBIT 专用的CFD 前置处理器(几何/网格生成) Fluent4.5 基于结构化网格的通用CFD 求解器 Fluent6.0 基于非结构化网格的通用CFD 求解器 Fidap 基于有限元方法的通用CFD 求解器 Polyflow 针对粘弹性流动的专用CFD 求解器 Mixsim 针对搅拌混合问题的专用CFD 软件 Icepak 专用的热控分析CFD 软件 软件安装步骤: 前 处 理 gambit 软 件 Fluent6.0 Fluent5.5&4.5 Fidap Polyflow Mixsim Icepack 通用软件 专用软件

step 1: 首先安装exceed软件,推荐是exceed6.2版本,再装exceed3d,按提示步骤完成即可,提问设定密码等,可忽略或随便填写。 step 2: 点击gambit文件夹的setup.exe,按步骤安装; step 3: FLUENT和GAMBIT需要把相应license.dat文件拷贝到FLUENT.INC/license目录下; step 4:安装完之后,把x:\FLUENT.INC\ntbin\ntx86\gambit.exe命令符拖到桌面(x为安装的盘符); step 5: 点击fluent源文件夹的setup.exe,按步骤安装; step 6: 从程序里找到fluent应用程序,发到桌面上。 注:安装可能出现的几个问题: 1.出错信息“unable find/open license.dat",第三步没执行; 2.gambit在使用过程中出现非正常退出时可能会产生*.lok文件,下次使用不能打开该工作文件时,进入x:\FLUENT.INC\ntbin\ntx86\,把*.lok文件删除即可; 3.安装好FLUENT和GAMBIT最好设置一下用户默认路径,推荐设置办法,在非系统分区建一个目录,如d:\users a)win2k用户在控制面板-用户和密码-高级-高级,在使用fluent用户的配置文件 修改本地路径为d:\users,重起到该用户运行命令提示符,检查用户路径是否修改; b)xp用户,把命令提示符发送到桌面快捷方式,右键单击命令提示符快捷方式在快捷方式-起始位置加入D:\users,重起检查。 几种主要文件形式: jou文件-日志文档,可以编辑运行; dbs文件-gambit工作文件; msh文件-从gambit输出得网格文件; cas文件-经fluent定义后的文件; dat文件-经fluent计算数据结果文件。 第二章专用的CFD前置处理器——Gambit GAMBIT软件是面向CFD的前处理器软件,它包含全面的几何建模能力和功能强大的网格划分工具,可以划分出包含边界层等CFD特殊要求的高质量的网格。GAMBIT可以生成FLUENT5、FLUENT4.5、FIDAP、POL YFLOW等求解器所需要的网格。Gambit软件将功能强大的几何建模能力和灵活易用的网格生成技术集成在一起。使用Gambit软件,将大大减小CFD应用过程中,建立几何模型和流场和划分网格所需要的时间。用户可以直接使用Gambit软件建立复杂的实体模型,也可以从主流的CAD/CAE系统中直接读入数据。Gambit软件高度自动化,所生成的网格可以是非结构化的,也可以是多种类型组成的混合网格。 一. Gambit图形用户界面: