路由器模拟防火墙进行双向NAT

拓扑图

拓扑描述

路由器R1

F1/0接口IP:12.12.12.12/24

Loopback0接口IP:1.1.1. 1/32

路由:ip route 0.0.0.0 0.0.0.0 12.12.12.21 路由器R2

F1/0接口IP:12.12.12.21/24

F1/1接口IP:23.23.23.23/24

Loopback0接口IP:2.2.2.2/32

路由:

ip route 1.1.1.1 255.255.255.255 12.12.12.12 ip route 3.3.3.3 255.255.255.255 23.23.23.32

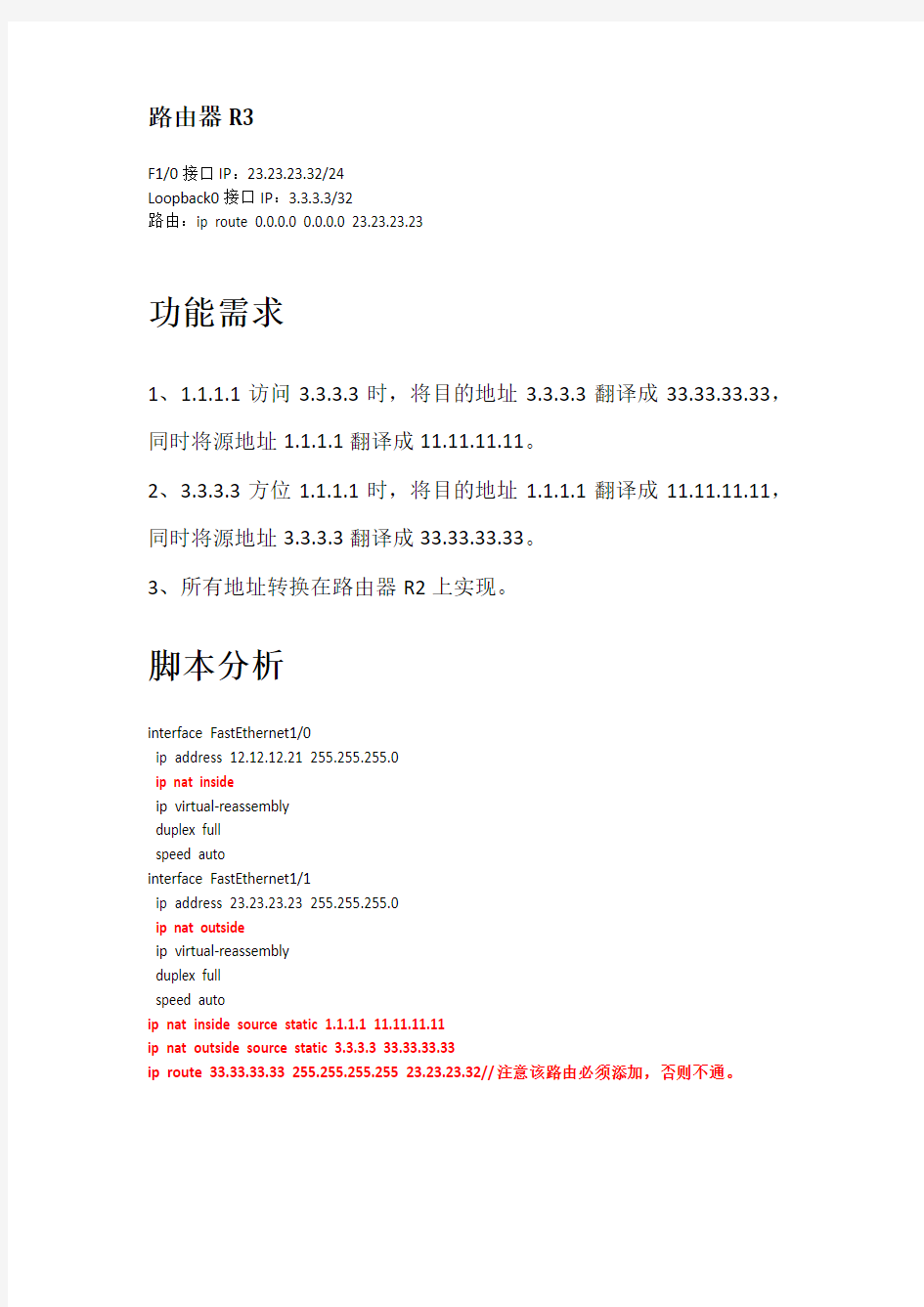

路由器R3

F1/0接口IP:23.23.23.32/24

Loopback0接口IP:3.3.3.3/32

路由:ip route 0.0.0.0 0.0.0.0 23.23.23.23

功能需求

1、1.1.1.1访问3.3.3.3时,将目的地址3.3.3.3翻译成33.33.33.33,同时将源地址1.1.1.1翻译成11.11.11.11。

2、3.3.3.3方位1.1.1.1时,将目的地址1.1.1.1翻译成11.11.11.11,同时将源地址3.3.3.3翻译成33.33.33.33。

3、所有地址转换在路由器R2上实现。

脚本分析

interface FastEthernet1/0

ip address 12.12.12.21 255.255.255.0

ip nat inside

ip virtual-reassembly

duplex full

speed auto

interface FastEthernet1/1

ip address 23.23.23.23 255.255.255.0

ip nat outside

ip virtual-reassembly

duplex full

speed auto

ip nat inside source static 1.1.1.1 11.11.11.11

ip nat outside source static 3.3.3.3 33.33.33.33

ip route 33.33.33.33 255.255.255.255 23.23.23.32//注意该路由必须添加,否则不通。

验证

路由器R1

R1#show ip interface brief

Interface IP-Address OK? Method Status Protocol FastEthernet0/0 unassigned YES NVRAM administratively down down FastEthernet1/0 12.12.12.12 YES NVRAM up up Loopback0 1.1.1.1 YES NVRAM up up

R1#ping 3.3.3.3 source 1.1.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 3.3.3.3, timeout is 2 seconds:

Packet sent with a source address of 1.1.1.1

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/49/92 ms

R1#ping 33.33.33.33 source 1.1.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 33.33.33.33, timeout is 2 seconds:

Packet sent with a source address of 1.1.1.1

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 24/50/76 ms

R1#telnet 33.33.33.33 /source-interface loopback 0

Trying 33.33.33.33 ... Open

User Access Verification

Password:

R3>成功登陆

在R3上验证

R3# who

Line User Host(s) Idle Location

* 0 con 0 idle 00:00:00

2 vty 0 idle 00:00:2

3 11.11.11.11

Interface User Mode Idle Peer Address

路由器R3

R3#show ip interface brief

Interface IP-Address OK? Method Status Protocol FastEthernet0/0 unassigned YES NVRAM administratively down down FastEthernet1/0 23.23.23.32 YES NVRAM up up Loopback0 3.3.3.3 YES NVRAM up up

R3#ping 1.1.1.1 source 3.3.3.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 1.1.1.1, timeout is 2 seconds:

Packet sent with a source address of 3.3.3.3

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 44/76/124 ms

R3#ping 11.11.11.11 source 3.3.3.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 11.11.11.11, timeout is 2 seconds:

Packet sent with a source address of 3.3.3.3

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 12/55/108 ms

R3#telnet 11.11.11.11 /source-interface loopback 0

Trying 11.11.11.11 ... Open

User Access Verification

Password:

Password:

R1>登陆成功

在R1上验证

R1#who

Line User Host(s) Idle Location

* 0 con 0 idle 00:00:00

2 vty 0 idle 00:01:16 33.33.33.33

Interface User Mode Idle Peer Address

实验意义

当防火墙故障时,使用路由器应急的方案原理。附件:

华为Ensp模拟器路由器实验基础配置

R1路由器: ######################### system-view sysname R1 user-interface vty 0 4 set authentication password cipher huawei user privilege level 3 quit router id LoopBack0 ip address GigabitEthernet 0/0/0 ip address GigabitEthernet 0/0/1 ip address 路由器: ################################## system-view sysname R2 user-interface vty 0 4 set authentication password cipher huawei user privilege level 3 quit router id LoopBack0 ip address GigabitEthernet 0/0/0 ip address GigabitEthernet 0/0/1 ip address 路由器: ################################## system-view

sysname R3 user-interface vty 0 4 set authentication password cipher huawei user privilege level 3 quit router id LoopBack0 ip address GigabitEthernet 0/0/0 ip address GigabitEthernet 0/0/1 ip address 交换机: ######################### system-view sysname SW1 user-interface vty 0 4 set authentication password cipher huawei user privilege level 3 quit vlan batch 10 20 30 port-group huawei group-member GigabitEthernet 0/0/1 to GigabitEthernet 0/0/5 port link-type acc port default vlan 10 quit interface Vlanif 10 ip address 24 quit

华为防火墙NAT配置命令

私网用户通过NAPT方式访问Internet (备注:在这种环境中,外网只能ping通外网口,公网没有写入到内网的路由,所以前提是内网只能ping通外网口,但走不到外网口以外的网络,做了NAT之后,内网可以通外网任何网络,但是外网只能ping到本地内网的外网口。) 本例通过配置NAPT功能,实现对少量公网IP地址的复用,保证公司员工可以正常访问Internet。组网需求 如图1所示,某公司内部网络通过USG9000与Internet相连,USG9000作为公司内网的出口网关。由于该公司拥有的公网IP地址较少(202.169.1.21~202.169.1.25),所以需要利用USG9000的NAPT功能复用公网IP地址,保证员工可以正常访问Internet。 图1 配置私网用户通过NAPT方式访问Internet组网图 配置思路 1.完成设备的基础配置,包括配置接口的IP地址,并将接口加入安全区域。 2.配置安全策略,允许私网指定网段访问Internet。 3.配置NAT地址池和NAT策略,对指定流量进行NAT转换,使私网用户可以使用公网IP 地址访问Internet。 4.配置黑洞路由,防止产生路由环路。

操作步骤 1.配置USG9000的接口IP地址,并将接口加入安全区域。 # 配置接口GigabitEthernet 1/0/1的IP地址。

加装防火墙前后的路由器配置概要

在这里我讲述一下关于加装防火墙前后的路由配置变化,因为在原先没有防火墙的情况下,路由既起到路由选择的作用,又起到网关的作用。当加装防火墙的后,局域网的网关就设为防火墙的局域网IP地址。要修改路由首先还是先看该网络的拓扑结构。在这里我所描述的是这样拓扑结构: 图 1 一、先将进入路由器设置将原来的配置备份一份,虽然这一份备份以后不一定用的上,可是万一防火墙安装失败呢? 图 2 下面为没有安装防火墙以前的路由器配置情况。 User Access Verification Password: (键入TELNET密码,如果你是直接用CONSOLE口进入没有此项提示) Router>en

Password: Router#show config (察看ROUTER配置情况命令) Using 810 out of 7506 bytes ! version 12.1 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname Router (ROUTER名字,这里为默认名字ROUTER) ! enable secret 5 $1$FreK$4oQGtvDEF1jv8dh3NNXnN0. enable password 123456789 (特权密码,当然这是加密的) ! ip subnet-zero ! interface Ethernet0 (配置局域网e0口 ip address 192.168.1.1 255.255.255.0 (e0口在其局域网中对应的ip为192.168.1.1 ip nat inside 255.255.255.0是表示为C类网络 ! interface Ethernet1 (E1口没有激活,也没有配置 no ip address shutdown ! interface Serial0 bandwidth 2048 ip address 211.97.213.41 255.255.255.252 (此为定义ROUTER外部接口的IP ip nat outside 255.255.255.252表示此合法的INTERNET-IP encapsulation ppp

华为_MSR路由器_教育网双出口NAT服务器的典型配置

华为 MSR路由器教育网双出口NAT服务器的典型配置 一、组网需求: MSR 的 G0/0 连接某学校内网, G5/0 连接电信出口, G5/1 连接教育网出口,路由配置:访问教育网地址通过 G5/1 出去,其余通过默认路由通过 G5/0 出去。电信网络访问教育网地址都是通过电信和教育网的专用连接互通的,因此电信主机访问该校 一、组网需求: MSR的G0/0连接某学校内网,G5/0连接电信出口,G5/1连接教育网出口,路由配置:访问教育网地址通过G5/1出去,其余通过默认路由通过G5/0出去。电信网络访问教育网地址都是通过电信和教育网的专用连接互通的,因此电信主机访问该校都是从G5/1进来,如果以教育网源地址(211.1.1.0/24)从G5/0访问电信网络,会被电信过滤。该校内网服务器192.168.34.55需要对外提供访问,其域名是https://www.sodocs.net/doc/4010944992.html,,对应DNS解析结果是211.1.1.4。先要求电信主机和校园网内部主机都可以通过域名或211.1.1.4正常访问,且要求校园网内部可以通过NAT任意访问电信网络或教育网络。 设备清单:MSR一台 二、组网图:

三、配置步骤: 适用设备和版本:MSR系列、Version 5.20, Release 1205P01后所有版本。

四、配置关键点: 1) 此案例所实现之功能只在MSR上验证过,不同设备由于内部处理机制差异不能保证能够实现; 2) 策略路由是保证内部服务器返回外网的流量从G5/1出去,如果不使用策略路由会按照普通路由转发从G5/0出去,这样转换后的源地址211.1.1.4会被电信给过滤掉,因此必须使用策略路由从G5/1出去; 3) 策略路由的拒绝节点的作用是只要匹配ACL就变成普通路由转发,而不被策

计算机网络路由器配置实验

一、实验目的 通过对路由器安装与配置实验,加深对相关网络设备工作原理理解,掌握其常见产品的安装与配置方法。 二、实验内容 1、通过使用网络模拟软件Cisco来学习和掌握路由器命令; 2、配置IP地址、VLAN和路由协议。 三、实验步骤 路由器的配置主要包括基本参数的配置和功能配置,功能配置主要包括局域网LAN 接口和广域网WAN接口配置、路由协议配置和广域网协议的配置。 3.1、实验准备 试验环境:windowsxp 软件:Cisco Packet Tracer 3.2、路由配置 RIP协议设置 常用命令: 1、在路由器上配置IP地址 Router>enable !进入特权模式 Router#configure terminal !进入全局配置模式 Router(config)#interface fastEthernet 0/1 !进入路由器F1/0的接口模式Router(config-if)#exit !退回到上一级操作模式 Router(config-if)#end !直接退回到特权模式 2、路由器命令行基本功能 Router>? !显示当前模式下所有可执行的命令 Router#co? !显示当前模式下所有以co开头的命令 Router#copy ? !显示copy命令后可执行的参数 Router#show ? !显示copy命令后可执行的参数 四、实验过程 (实验过程及图形分析) 1.路由协议配置: PC0的IP:192.168.1.1 子网掩码:255.255.255.0 网关:192.168.1.2 Router0 0/0 :192.168.1.3 0/1 :192.168.2.1 实验截图:

加装防火墙前后的路由器配置

随着人们对网络知识的普及,企业或公司的网络安全性,就变得更加重要起来了。关于网络安全的最可靠方法是加装防火墙。 在这里我讲述一下关于加装防火墙前后的路由配置变化,因为在原先没有防火墙的情况下,路由既起到路由选择的作用,又起到网关的作用。当加装防火墙的后,局域网的网关就设为防火墙的局域网IP地址。要修改路由首先还是先看该网络的拓扑结构。在这里我所描述的是这样拓扑结构: 图1 一、先将进入路由器设置将原来的配置备份一份,虽然这一份备份以后不一定用的上,可是万一防火墙安装失败呢? 图2

下面为没有安装防火墙以前的路由器配置情况。 User Access Verification Password: (键入TELNET密码,如果你是直接用CONSOLE口进入没有此项提示)Router>en Password: Router#show config (察看ROUTER配置情况命令) Using 810 out of 7506 bytes ! version 12.1 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname Router (ROUTER名字,这里为默认名字ROUTER) ! enable secret 5 $1$FreK$4oQGtvDEF1jv8dh3NNXnN0.

enable password 123456789 (特权密码,当然这是加密的) ! ip subnet-zero ! interface Ethernet0 (配置局域网e0口) ip address 192.168.1.1 255.255.255.0 (e0口在其局域网中对应的ip为 192.168.1.1 ip nat inside 255.255.255.0是表示为C类网络) ! interface Ethernet1 (E1口没有激活,也没有配置) no ip address shutdown ! interface Serial0 bandwidth 2048 ip address 211.97.213.41 255.255.255.252 (此为定义ROUTER外部接口的IP ip nat outside 255.255.255.252表示此合法的INTERNET-IP) encapsulation ppp ! ip nat pool 165 211.97.213.41 211.97.213.46 netmask 255.255.255.248 (isp 给你分配的ip) ip nat inside source list 1 pool 165 overload ip classless ip route 0.0.0.0 0.0.0.0 Serial0 no ip http server

华为Eudemon防火墙NAT配置实例

[原创]华为Eudemon防火墙NAT配置实例Post By:2007-7-11 11:35:00 贴一下我公司里防火墙的配置,希望能够起到抛砖引玉的作用。具体外网IP和内网ARP绑定信息已经用“x”替代,请根据实际情况更换。“//”后面的部分是我导出配置后添加的注释。防火墙型号为华为Eudemon 200,E0/0/0口为外网接口,E0/0/1口为内网。另外此配置方法也完全适用于华为Secpath系列防火墙,略加改动也可适用于华为A R系列路由器。 ------------------------------------------传说中的分隔线------------------------------------------ # sysname Eudemon//设置主机名 # super password level 3 simple xxxxxxxx//Super密码为xxxxxxxx # firewall packet-filter default permit interzone local trust direction inbound firewall packet-filter default permit interzone local trust direction outbound firewall packet-filter default permit interzone local untrust direction inbound firewall packet-filter default permit interzone local untrust direction outbound firewall packet-filter default permit interzone local dmz direction inbound firewall packet-filter default permit interzone local dmz direction outbound firewall packet-filter default permit interzone trust untrust direction inbound firewall packet-filter default permit interzone trust untrust direction outbound firewall packet-filter default permit interzone trust dmz direction inbound firewall packet-filter default permit interzone trust dmz direction outbound firewall packet-filter default permit interzone dmz untrust direction inbound firewall packet-filter default permit interzone dmz untrust direction outbound//设置默认允许所有数据包通过 # 青岛IT社区提醒:本地交易眼见为实,当面验货!不要嫌麻烦!交易地点建议在人多地方,防止抢劫!

Cisco路由模拟器实验总汇

实验一: 1.口令和设备名设置 添加任意的交换机或路由器,先对交换机进行操作,双击SwitchA switch>en password: ;第一次密码为空,直接回车switch#conf t ;进入全局配置模式 switch(config)#hostname swa ;设置交换机名 swa(config)#enable secret aaa ;设置特权加密口令为aaa swa(config)#enable password aax ;设置特权非密口令为aax swa(config)#line console 0;进入控制台口(Rs232)状态swa(config- line)#login ;允许登录 swa(config-line)#password aa ;设置登录口令aa swa(config-line)#line vty 0 4;进入虚拟终端virtual tty swa(config- line)#login ;允许登录 swa(config-line)#password a ;设置登录口令a swa(config-line)#exit ;返回上一层 swa(config)#exit ;返回上一层 swa#sh run ;看配置信息 swa#exit ;返回命令 swa>en password:

;试验哪一个口令可以通过双击ROA对路由器进行与交换机类似的设置。 2.清除口令 清除交换机口令,实际中是在开机时按住交换机上的mode钮,本模拟机按Ctrl+Break 清除路由器口令,参考如下: 双击ROA 先配置路由的特权口令: router>en password: ;第一次密码为空,直接回车router#conf t ;进入全局配置模式 router(config)#enable secret aaa ;设置特权加密口令为aaa router(config)#exit ;返回 router#exit router>en password: aaa router# 清除口令是打开寄存器配置开关: router#reload ;重新启动,按 Ctrl+Break rommon> rommon>confreg 0x2142;跳过配置,26xx 36xx 45xxrommon>reset;重新引导,等效于重开机router>en

华为nat配置实例

窗体顶端 NAT 【Router】 华为路由器单臂路由配置实例 组网描述: PC---------------------3050C-------------------------AR28-31-------------------------INTERNET 组网实现: 3050C上划分多个VLAN,在AR28-31上终结VLAN信息,下面的所有VLAN中的PC都可以上公

网,所有的PC机都通过AR28-31分配IP地址和DNS [AR28-31]dis cu # sysname Quidway # FTP server enable # nat address-group 0 222.222.222.2 222.222.222.10用于上公网的地址池# radius scheme system # domain system # local-user admin password cipher .]@USE=B,53Q=^Q`MAF4<1!! service-type telnet terminal level 3 service-type ftp local-user huawei telnet用户,用于远程管理 password simple huawei service-type telnet level 3 # dhcp server ip-pool 10为VLAN10分配IP地址network 192.168.10.0 mask 255.255.255.0 gateway-list 192.168.10.1 dns-list 100.100.100.100 # dhcp server ip-pool 20为VLAN20分配IP地址network 192.168.20.0 mask 255.255.255.0 gateway-list 192.168.20.1 dns-list 100.100.100.100 # dhcp server ip-pool 30为VLAN30分配IP地址network 192.168.30.0 mask 255.255.255.0 gateway-list 192.168.30.1 dns-list 100.100.100.100 # dhcp server ip-pool 40为VLAN40分配IP地址network 192.168.40.0 mask 255.255.255.0 gateway-list 192.168.40.1 dns-list 100.100.100.100 # interface Aux0 async mode flow # interface Ethernet1/0用于与交换机的管理IP互通 ip address 192.168.100.1 255.255.255.0 firewall packet-filter 3000 inbound # interface Ethernet1/0.1终结交换机上的VLAN10 tcp mss 1024 ip address 192.168.10.1 255.255.255.0 firewall packet-filter 3000 inbound vlan-type dot1q vid 10 # interface Ethernet1/0.2终结交换机上的VLAN20

路由器防火墙配置命令详解

路由器防火墙配置命令 一、access-list 用于创建访问规则。 (1)创建标准访问列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)创建扩展访问列表 access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-无效[ icmp-code ] ] [ log ] (3)删除访问列表 no access-list { normal | special } { all | listnumber [ subitem ] } 【参数说明】 normal 指定规则加入普通时间段。 special 指定规则加入特殊时间段。 listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。 listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。 permit 表明允许满足条件的报文通过。 deny 表明禁止满足条件的报文通过。 protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。 source-addr 为源地址。 source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。 dest-addr 为目的地址。 dest-mask 为目的地址通配位。 operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作

华为NAT配置案例

华为NAT配置案例模拟 图表1模拟拓扑图 1、在华为设备上部署静态NAT技术,实现公司员工(私网)访问internet (公网) 静态一对一: AR1# interface GigabitEthernet0/0/1 ip address 202.106.1.2 255.255.255.0 nat static global 202.1.1.1 inside 192.168.1.2 netmask 255.255.255.255 AR2# [AR2]ip route-static 202.1.1.1 255.255.255.255 202.106.1.2 [AR2] 结果测试:

查看静态转换表 [AR1]display nat static Static Nat Information: Interface : GigabitEthernet0/0/1 Global IP/Port : 202.1.1.1/---- Inside IP/Port : 192.168.1.2/---- Protocol : ---- VPN instance-name : ---- Acl number : ---- Netmask : 255.255.255.255 Description : ---- Total : 1 [AR1] 在没有做静态NAT条目的PC2上不能访问公网,可以得出结论:静态NAT是静 态一对一的关系 2、在华为设备上部署动态NAT技术,实现公司员工(私网)访问internet (公网) 动态NAT [AR1]nat address-group 1 202.1.1.1 202.1.1.1(定义一个地址池存放一个可用公网地址202.1.1.1) [AR1]dis cu | begin acl acl number 2000 (定义转换的源IP)

路由器防火墙的设置方法

路由器防火墙的设置方法 对于大多数企业局域网来说,路由器已经成为正在使用之中的最重要的安全设备之一。一般来说,大多数网络都有一个主要的接入点。这就是通常与专用防火墙一起使用的“边界路由器”。 经过恰当的设置,边缘路由器能够把几乎所有的最顽固的坏分子挡在网络之外。如果你愿意的话,这种路由器还能够让好人进入网络。不过,没有恰当设置的路由器只是比根本就没有安全措施稍微好一点。 在下列指南中,我们将研究一下你可以用来保护网络安全的9个方便的步骤。这些步骤能够保证你拥有一道保护你的网络的砖墙,而不是一个敞开的大门。 1.修改默认的口令! 据卡内基梅隆大学的CERT/CC(计算机应急反应小组/控制中心)称,80%的安全突破事件是由薄弱的口令引起的。网络上有大多数路由器的广泛的默认口令列表。你可以肯定在某些地方的某个人会知道你的生日。https://www.sodocs.net/doc/4010944992.html,网站维护一个详尽的可用/不可用口令列表,以及一个口令的可靠性测试。 2.关闭IP直接广播(IP Directed Broadcast) 你的服务器是很听话的。让它做什么它就做什么,而且不管是谁发出的指令。Smurf攻击是一种拒绝服务攻击。在这种攻击中,攻击者使用假冒的源地址向你的网络广播地址发送一个“ICMP echo”请求。这要求所有的主机对这个广播请求做出回应。这种情况至少会降低你的网络性能。 参考你的路由器信息文件,了解如何关闭IP直接广播。例如,“Central(config)#no ip source-route”这个指令将关闭思科路由器的IP直接广播地址。 3.如果可能,关闭路由器的HTTP设置 正如思科的技术说明中简要说明的那样,HTTP使用的身份识别协议相当于向整个网络发送一个未加密的口令。然而,遗憾的是,HTTP协议中没有一个用于验证口令或者一次性口令的有效规定。 虽然这种未加密的口令对于你从远程位置(例如家里)设置你的路由器也许是非常方便的,但是,你能够做到的事情其他人也照样可以做到。特别是如果你仍在使用默认的口令!如果你必须远程管理路由器,你一定要确保使用SNMPv3以上版本的协议,因为它支持更严格的口令。 4.封锁ICMP ping请求 ping的主要目的是识别目前正在使用的主机。因此,ping通常用于更大规模的协同性攻击之前的侦察活动。通过取消远程用户接收ping请求的应答能力,你就更容易避开那些无人注意的扫描活动或者防御那些寻找容易攻击的目标的“脚本小子”(script kiddies)。 请注意,这样做实际上并不能保护你的网络不受攻击,但是,这将使你不太可能成为一个攻击目标。 5.关闭IP源路由 IP协议允许一台主机指定数据包通过你的网络的路由,而不是允许网络组件确定最佳的路径。这个功能的合法的应用是用于诊断连接故障。但是,这种用途很少应用。这项功能最常用的用途是为了侦察目的对你的网络进行镜像,或者用于攻击者在你的专用网络中寻找一个后门。除非指定这项功能只能用于诊断故障,否则应该关闭这个功能。

C华为路由器配置实例

通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口, E t h e r n e t0/1为外网口。 1、配置内网接口(E t h e r n e t0/0):[M S R20-20]i n t e r f a c e E t h e r n e t0/0 [M S R20-20 2、使用动态分配地址的方式为局域网中的P C分配地址[M S R20-20]d h c p s e r v e r i p-p o o l 1 [M S R20-20-d h c p-p o o l-1]n e t w o r k192.168.1.024 [M S R20-20 [M S R20-20 3、配置n a t [M S R20-20]n a t a d d r e s s-g r o u p1公网I P公网I P [MSR20-20]aclnumber3000 [MSR20-20-acl-adv-3000]rule0permitip 4、配置外网接口(Ethernet0/1) [MSR20-20]interfaceEthernet0/1 [MSR20-20-Ethernet0/1]ipadd公网IP [MSR20-20-Ethernet0/1]natoutbound3000address-group1 5.加默缺省路由

[MSR20-20]route-stac0.0.0外网网关 总结: 在2020路由器下面, 配置外网口, 配置内网口, 配置acl作nat, 一条默认路由指向电信网关.ok! Console登陆认证功能的配置 关键词:MSR;console; 一、组网需求: 要求用户从console登录时输入已配置的用户名h3c和对应的口令h3c,用户名和口令正确才能登录成功。 二、组网图: 三、配置步骤: 设备和版本:MSR系列、version5.20,R1508P02

华为NAT配置案例

华为NAT配置案例

华为NAT配置案例模拟 图表1模拟拓扑图 1、在华为设备上部署静态NAT技术,实现公司员工(私网)访问internet (公网) 静态一对一: AR1# interface GigabitEthernet0/0/1 ip address 202.106.1.2 255.255.255.0 nat static global 202.1.1.1 inside 192.168.1.2 netmask 255.255.255.255 AR2# [AR2]ip route-static 202.1.1.1 255.255.255.255 202.106.1.2 [AR2] 结果测试:

查看静态转换表 [AR1]display nat static Static Nat Information: Interface : GigabitEthernet0/0/1 Global IP/Port : 202.1.1.1/---- Inside IP/Port : 192.168.1.2/---- Protocol : ---- VPN instance-name : ---- Acl number : ---- Netmask : 255.255.255.255 Description : ---- Total : 1 [AR1] 在没有做静态NAT条目的PC2上不能访问公网,可以得出结论:静态NAT是静 态一对一的关系 2、在华为设备上部署动态NAT技术,实现公司员工(私网)访问internet (公网) 动态NAT [AR1]nat address-group 1 202.1.1.1 202.1.1.1(定义一个地址池存放一个可用公网地址202.1.1.1) [AR1]dis cu | begin acl acl number 2000 (定义转换的源IP)

华为路由器防火墙配置

华为路由器防火墙配置 一、access-list 用于创建访问规则。 (1)创建标准访问列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)创建扩展访问列表 access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source- mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ] (3)删除访问列表 no access-list { normal | special } { all | listnumber [ subitem ] } 【参数说明】 normal 指定规则加入普通时间段。 special 指定规则加入特殊时间段。 listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。 listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。 permit 表明允许满足条件的报文通过。 deny 表明禁止满足条件的报文通过。 protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较 的概念;为IP时

有特殊含义,代表所有的IP协议。 source-addr 为源地址。 source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。 dest-addr 为目的地址。 dest-mask 为目的地址通配位。 operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq) 、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个 端口。 port1 在协议类型为TCP或UDP时出现,可以为关键字所设定的预设值(如telnet)或0~65535之间的一个 数值。 port2 在协议类型为TCP或UDP且操作类型为range时出现;可以为关键字所设定的预设值(如telnet)或 0~65535之间的一个数值。 icmp-type[可选] 在协议为ICMP时出现,代表ICMP报文类型;可以是关键字所设定的预设值(如echo- reply)或者是0~255之间的一个数值。 icmp-code在协议为ICMP且没有选择所设定的预设值时出现;代表ICMP码,是0~255之间的一个数值。 log [可选] 表示如果报文符合条件,需要做日志。 listnumber 为删除的规则序号,是1~199之间的一个数值。

路由器模拟防火墙实验报告

实验五:路由器模拟防火墙实验报告 实验步骤 本次实验有三台PC机和两台路由器,网络拓扑图如下所示。PC1不能ping通router1,但PC0能ping通router1。通过密码远程登录Router1。

Router1的基本配置命令: Router>enable 进入特权模式 Router#config t 进入全局配置模式 Enter configuration commands, one per line. End with CNTL/Z. Router(config)#int fa0/0 进入端口配置模式 Router(config-if)#ip address 192.168.4.1 255.255.255.0 配置fa0/0的ip Router(config-if)#no shutdown 启用 %LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up Router(config-if)#exit 退出端口配置模式 Router(config)#int s2/0 进入端口配置模式 Router(config-if)#ip address 192.168.3.2 255.255.255.0 配置ser2/0的ip Router(config-if)#no shutdown %LINK-5-CHANGED: Interface Serial2/0, changed state to down Router(config-if)#no shutdown Router(config-if)# %LINK-5-CHANGED: Interface Serial2/0, changed state to up Router(config-if)#exit Router(config)#router rip 配置动态路由 Router(config-router)#ver Router(config-router)#version 2 版本号 Router(config-router)#network 192.168.3.0 相连网段 Router(config-router)#network 192.168.4.0 相连网段 Router(config-router)#exit 退出路由配置模式 Router(config)# %LINEPROTO-5-UPDOWN: Line protocol on Interface Serial2/0, changed state to up (1)未设置ping的控制条件时,PC机之间能够相互ping通。截图如下: PC0 ping PC2 能够ping通 PC1 ping PC2 能够ping通

华为路由器配置举例

华为路由器配置举例 通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口,Ethernet0/1为外网口。 1、配置内网接口(Ethernet0/0): [MSR20-20] interface Ethernet0/0 [MSR20-20- Ethernet0/0]ip add 192.168.1.1 24 2、使用动态分配地址的方式为局域网中的PC分配地址 [MSR20-20]dhcp server ip-pool 1 [MSR20-20-dhcp-pool-1]network 192.168.1.0 24 [MSR20-20-dhcp-pool-1]dns-list 202.96.134.133 [MSR20-20-dhcp-pool-1] gateway-list 192.168.1.1 3、配置nat [MSR20-20]nat address-group 1 公网IP 公网IP [MSR20-20]acl number 3000 [MSR20-20-acl-adv-3000]rule 0 permit ip 4、配置外网接口(Ethernet0/1) [MSR20-20] interface Ethernet0/1 [MSR20-20- Ethernet0/1]ip add 公网IP [MSR20-20- Ethernet0/1] nat outbound 3000 address-group 1 5.加默缺省路由 [MSR20-20]route-stac 0.0.0.0 0.0.0.0 外网网关 总结: 在2020路由器下面, 配置外网口, 配置内网口, 配置acl 作nat, 一条默认路由指向电信网关. ok!

相关文档

- 交换机、路由器与防火墙的综合配置

- 路由器防火墙配置命令详解

- 路由器防火墙配置指导

- 交换机路由器防火墙的基本配置 ppt课件

- 华为路由器防火墙配置命令总结

- 华为路由器的配置与防火墙的配置总结.

- 加装防火墙前后的路由器配置

- 交换机路由器防火墙的基本配置

- 路由器与防火墙的区别

- 防火墙与路由器的区别

- 交换机路由器防火墙的基本配置解剖

- 路由器防火墙功能应用实例

- 路由器里的防火墙有什么作用

- 华为交换机路由器及防火墙技术参数要求

- 天融信防火墙 通用配置

- 华为路由器防火墙配置

- 华为路由器防火墙配置命令详细解释

- 配置路由器防火墙.ppt

- 综合实训二、交换机、路由器与防火墙的综合配置

- 加装防火墙前后的路由器配置