史上最全的IP端口对照表

1.端口对照表

2.http ======> port 80 (Hyper Text Transfer Protocol)

3.ftp-data ==> port 20 (File Transfer Protocol - Default Data)

4.ftp =======> port 21 (File Transfer Protocol - Control)

5.POP3 ======> port 110 (Post Office Protocol version 3)

6.SMTP ======> port 25 (Simple Mail Transfer Protocol)

7.NNTP ======> port 119 (Network News Transfer Protocol)

8.telnet ====> port 23 (Telnet)

9.Gopher ====> port 70 (Gopher)

10.IRC =======> port 194 (Internet Relay Chat)

11.Proxy =====> port 80/8080/3128 (Proxy)

12.Socks =====> port 1080 (Socks)

13.DNS =======> port 53 (Domain Name Server)

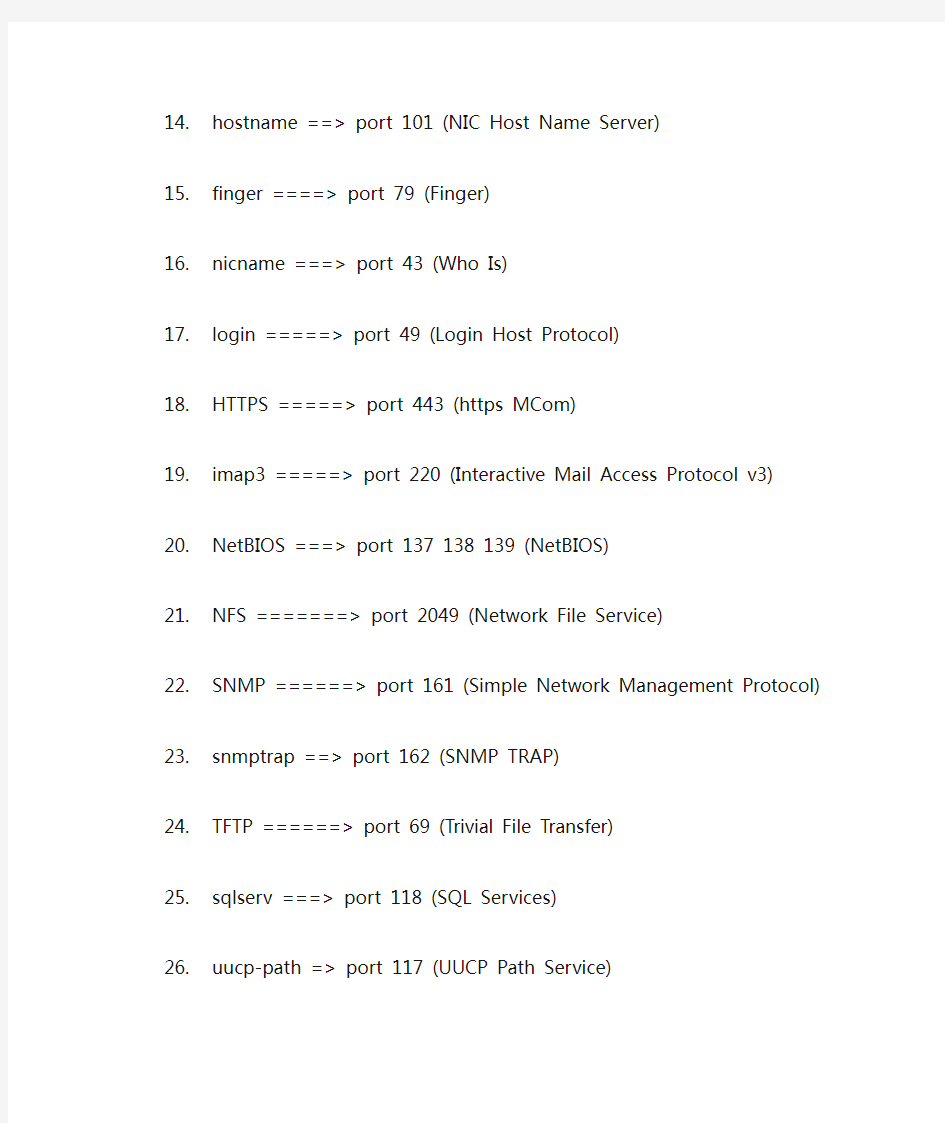

14.hostname ==> port 101 (NIC Host Name Server)

15.finger ====> port 79 (Finger)

16.nicname ===> port 43 (Who Is)

17.login =====> port 49 (Login Host Protocol)

18.HTTPS =====> port 443 (https MCom)

19.imap3 =====> port 220 (Interactive Mail Access Protocol v3)

https://www.sodocs.net/doc/6b9756626.html,BIOS ===> port 137 138 139 (NetBIOS)

21.NFS =======> port 2049 (Network File Service)

22.SNMP ======> port 161 (Simple Network Management Protocol)

23.snmptrap ==> port 162 (SNMP TRAP)

24.TFTP ======> port 69 (Trivial File Transfer)

25.sqlserv ===> port 118 (SQL Services)

26.uucp-path => port 117 (UUCP Path Service)

27.X Window ==> port 6000 6001 (X Window System)

28.0/tcp Reserved

29.0/udp Reserved

30.tcpmux 1/tcp TCP Port Service Multiplexer

https://www.sodocs.net/doc/6b9756626.html,pressnet 2/tcp Management Utility

https://www.sodocs.net/doc/6b9756626.html,pressnet 3/tcp Compression Process

33.rje 5/tcp Remote Job Entry

34.echo 7/tcp Echo

35.echo 7/udp Echo

36.discard 9/tcp Discard

37.discard 9/udp Discard

38.systat 11/tcp Active Users

39.daytime 13/tcp Daytime

40.daytime 13/udp Daytime

41.qotd 17/tcp Quote of the Day

42.qotd 17/udp Quote of the Day

43.rwrite 18/tcp RWP rwrite

44.rwrite 18/udp RWP rwrite

45.msp 18/tcp Message Send Protocol

46.msp 18/udp Message Send Protocol

47.chargen 19/tcp Character Generator

48.chargen 19/udp Character Generator

49.ftp-data 20/tcp File Transfer [Default Data]

50.ftp 21/tcp File Transfer [Control]

51.telnet 23/tcp Telnet

52.24/tcp any private mail system

53.24/udp any private mail system

54.smtp 25/tcp Simple Mail Transfer

55.nsw-fe 27/tcp NSW User System FE

56.nsw-fe 27/udp NSW User System FE

57.msg-icp 29/tcp MSG ICP

58.msg-icp 29/udp MSG ICP

59.msg-auth 31/tcp MSG Authentication

60.msg-auth 31/udp MSG Authentication

61.dsp 33/tcp Display Support Protocol

62.dsp 33/udp Display Support Protocol

63.35/tcp any private printer server

64.35/udp any private printer server

65.time 37/tcp Time

66.time 37/udp Time

67.rap 38/tcp Route Access Protocol

68.rap 38/udp Route Access Protocol

69.rlp 39/udp Resource Location Protocol

70.graphics 41/tcp Graphics

71.graphics 41/udp Graphics

https://www.sodocs.net/doc/6b9756626.html,server 42/udp Host Name Server

73.nicname 43/tcp Who Is

74.mpm-flags 44/tcp MPM FLAGS Protocol

75.mpm 45/tcp Message Processing Module [recv]

76.mpm-snd 46/tcp MPM [default send]

77.ni-ftp 47/tcp NI FTP

78.ni-ftp 47/udp NI FTP

79.auditd 48/tcp Digital Audit Daemon

80.auditd 48/udp Digital Audit Daemon

81.login 49/tcp Login Host Protocol

82.re-mail-ck 50/tcp Remote Mail Checking Protocol

83.re-mail-ck 50/udp Remote Mail Checking Protocol

https://www.sodocs.net/doc/6b9756626.html,-maint 51/udp IMP Logical Address Maintenance

85.xns-time 52/tcp XNS Time Protocol

86.xns-time 52/udp XNS Time Protocol

87.domain 53/tcp Domain Name Server

88.domain 53/udp Domain Name Server

89.xns-ch 54/tcp XNS Clearinghouse

90.xns-ch 54/udp XNS Clearinghouse

91.isi-gl 55/tcp ISI Graphics Language

92.isi-gl 55/udp ISI Graphics Language

93.xns-auth 56/tcp XNS Authentication

94.xns-auth 56/udp XNS Authentication

95.57/tcp any private terminal access

96.57/udp any private terminal access

97.xns-mail 58/tcp XNS Mail

98.xns-mail 58/udp XNS Mail

99.59/tcp any private file service

100.59/udp any private file service

101.60/tcp Unassigned

102.60/udp Unassigned

103.ni-mail 61/tcp NI MAIL

104.ni-mail 61/udp NI MAIL

105.acas 62/tcp ACA Services

106.covia 64/tcp Communications Integrator (CI) 107.tacacs-ds 65/tcp TACACS-Database Service 108.sql*net 66/tcp Oracle SQL*NET

109.bootps 67/udp Bootstrap Protocol Server

110.bootpc 68/udp Bootstrap Protocol Client

111.tftp 69/udp Trivial File Transfer

112.gopher 70/tcp Gopher

https://www.sodocs.net/doc/6b9756626.html,rjs-1 71/tcp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-1 71/udp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-2 72/tcp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-2 72/udp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-3 73/tcp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-3 73/udp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-4 74/tcp Remote Job Service

https://www.sodocs.net/doc/6b9756626.html,rjs-4 74/udp Remote Job Service

121.75/tcp any private dial out service

122.75/udp any private dial out service

123.deos 76/tcp Distributed External Object Store 124.deos 76/udp Distributed External Object Store 125.77/tcp any private RJE service

126.77/udp any private RJE service

127.vettcp 78/tcp vettcp

128.vettcp 78/udp vettcp

129.http 80/tcp World Wide Web HTTP

130.www-http 80/tcp World Wide Web HTTP

131.hosts2-ns 81/tcp HOSTS2 Name Server

132.hosts2-ns 81/udp HOSTS2 Name Server

133.xfer 82/tcp XFER Utility

134.xfer 82/udp XFER Utility

135.mit-ml-dev 83/tcp MIT ML Device

136.mit-ml-dev 83/udp MIT ML Device

137.ctf 84/tcp Common Trace Facility

138.ctf 84/udp Common Trace Facility

139.mit-ml-dev 85/tcp MIT ML Device

140.mit-ml-dev 85/udp MIT ML Device

141.mfcobol 86/tcp Micro Focus Cobol

142.87/tcp any private terminal link

143.87/udp any private terminal link

144.kerberos 88/tcp Kerberos

145.su-mit-tg 89/tcp SU/MIT Telnet Gateway

146.dnsix 90/tcp DNSIX Securit Attribute Token Map

147.mit-dov 91/tcp MIT Dover Spooler

148.npp 92/tcp Network Printing Protocol

149.npp 92/udp Network Printing Protocol

150.dcp 93/tcp Device Control Protocol

151.dcp 93/udp Device Control Protocol

152.objcall 94/tcp Tivoli Object Dispatcher

153.objcall 94/udp Tivoli Object Dispatcher

154.supdup 95/tcp SUPDUP

155.supdup 95/udp SUPDUP

156.dixie 96/tcp DIXIE Protocol Specification

157.swift-rvf 97/tcp Swift Remote Virtural File Protocol 158.swift-rvf 97/udp Swift Remote Virtural File Protocol 159.tacnews 98/tcp TAC News

160.tacnews 98/udp TAC News

161.metagram 99/tcp Metagram Relay

162.metagram 99/udp Metagram Relay

163.newacct 100/tcp [unauthorized use]

164.hostname 101/tcp NIC Host Name Server

165.hostname 101/udp NIC Host Name Server

166.iso-tsap 102/tcp ISO-TSAP Class 0

167.iso-tsap 102/udp ISO-TSAP Class 0

168.gppitnp 103/tcp Genesis Point-to-Point Trans Net 169.gppitnp 103/udp Genesis Point-to-Point Trans Net 170.acr-nema 104/tcp ACR-NEMA Digital Imag. & Comm. 300 171.csnet-ns 105/tcp Mailbox Name Nameserver

172.csnet-ns 105/udp Mailbox Name Nameserver

173.3com-tsmux 106/tcp 3COM-TSMUX

174.3com-tsmux 106/udp 3COM-TSMUX

175.poppassd 106/tcp Password Server

176.rtelnet 107/tcp Remote Telnet Service

177.snagas 108/tcp SNA Gateway Access Server

178.pop2 109/tcp Post Office Protocol - Version 2 179.pop3 110/tcp Post Office Protocol - Version 3 180.sunrpc 111/tcp SUN Remote Procedure Call

181.sunrpc 111/udp SUN Remote Procedure Call

182.mcidas 112/tcp McIDAS Data Transmission Protocol 183.auth 113/tcp Authentication Service

184.audionews 114/tcp Audio News Multicast

185.audionews 114/udp Audio News Multicast

186.sftp 115/tcp Simple File Transfer Protocol

187.sftp 115/udp Simple File Transfer Protocol

188.ansanotify 116/tcp ANSA REX Notify

189.ansanotify 116/udp ANSA REX Notify

190.uucp-path 117/tcp UUCP Path Service

191.sqlserv 118/tcp SQL Services

192.sqlserv 118/udp SQL Services

193.nntp 119/tcp Network News Transfer Protocol 194.cfdptkt 120/tcp CFDPTKT

195.cfdptkt 120/udp CFDPTKT

196.erpc 121/tcp Encore Expedited Remote Pro.Call 197.erpc 121/udp Encore Expedited Remote Pro.Call 198.smakynet 122/tcp SMAKYNET

199.smakynet 122/udp SMAKYNET

200.ntp 123/tcp Network Time Protocol

201.ntp 123/udp Network Time Protocol

202.ansatrader 124/tcp ANSA REX Trader

203.ansatrader 124/udp ANSA REX Trader

204.locus-map 125/tcp Locus PC-Interface Net Map Ser 205.unitary 126/tcp Unisys Unitary Login

206.unitary 126/udp Unisys Unitary Login

207.locus-con 127/tcp Locus PC-Interface Conn Server 208.gss-xlicen 128/tcp GSS X License Verification 209.gss-xlicen 128/udp GSS X License Verification 210.pwdgen 129/tcp Password Generator Protocol

211.pwdgen 129/udp Password Generator Protocol

212.cisco-fna 130/tcp cisco FNATIVE

213.cisco-fna 130/udp cisco FNATIVE

214.cisco-tna 131/tcp cisco TNATIVE

215.cisco-tna 131/udp cisco TNATIVE

216.cisco-sys 132/tcp cisco SYSMAINT

217.cisco-sys 132/udp cisco SYSMAINT

218.statsrv 133/tcp Statistics Service

219.statsrv 133/udp Statistics Service

220.ingres-net 134/tcp INGRES-NET Service

221.loc-srv 135/tcp Location Service

222.loc-srv 135/udp Location Service

223.profile 136/tcp PROFILE Naming System

https://www.sodocs.net/doc/6b9756626.html,bios-ns 137/tcp NETBIOS Name Service

https://www.sodocs.net/doc/6b9756626.html,bios-ns 137/udp NETBIOS Name Service

https://www.sodocs.net/doc/6b9756626.html,bios-dgm 138/tcp NETBIOS Datagram Service https://www.sodocs.net/doc/6b9756626.html,bios-dgm 138/udp NETBIOS Datagram Service https://www.sodocs.net/doc/6b9756626.html,bios-ssn 139/tcp NETBIOS Session Service

https://www.sodocs.net/doc/6b9756626.html,bios-ssn 139/udp NETBIOS Session Service

230.emfis-data 140/tcp EMFIS Data Service

231.emfis-data 140/udp EMFIS Data Service

232.emfis-cntl 141/tcp EMFIS Control Service

233.emfis-cntl 141/udp EMFIS Control Service

234.bl-idm 142/tcp Britton-Lee IDM

235.bl-idm 142/udp Britton-Lee IDM

236.imap2 143/tcp Interactive Mail Access Protocol v2 237.news 144/tcp NewS

238.news 144/udp NewS

239.uaac 145/tcp UAAC Protocol

240.uaac 145/udp UAAC Protocol

241.iso-tp0 146/tcp ISO-IP0

242.iso-tp0 146/udp ISO-IP0

243.iso-ip 147/tcp ISO-IP

244.iso-ip 147/udp ISO-IP

245.cronus 148/tcp CRONUS-SUPPORT

246.cronus 148/udp CRONUS-SUPPORT

247.aed-512 149/tcp AED 512 Emulation Service

248.aed-512 149/udp AED 512 Emulation Service

249.sql-net 150/tcp SQL-NET

250.sql-net 150/udp SQL-NET

251.hems 151/tcp HEMS

252.bftp 152/tcp Background File Transfer Program 253.bftp 152/udp Background File Transfer Program 254.sgmp 153/tcp SGMP

255.sgmp 153/udp SGMP

https://www.sodocs.net/doc/6b9756626.html,sc-prod 154/tcp NETSC

https://www.sodocs.net/doc/6b9756626.html,sc-prod 154/udp NETSC

https://www.sodocs.net/doc/6b9756626.html,sc-dev 155/tcp NETSC

https://www.sodocs.net/doc/6b9756626.html,sc-dev 155/udp NETSC

260.sqlsrv 156/tcp SQL Service

261.knet-cmp 157/tcp KNET/VM Command/Message Protocol 262.pcmail-srv 158/tcp PCMail Server

263.nss-routing 159/tcp NSS-Routing

264.nss-routing 159/udp NSS-Routing

265.sgmp-traps 160/tcp SGMP-TRAPS

266.sgmp-traps 160/udp SGMP-TRAPS

267.snmp 161/udp SNMP

268.snmptrap 162/udp SNMPTRAP

269.cmip-man 163/tcp CMIP/TCP Manager

270.cmip-man 163/udp CMIP/TCP Manager

271.cmip-agent 164/tcp CMIP/TCP Agent

272.smip-agent 164/udp CMIP/TCP Agent

273.xns-courier 165/tcp Xerox

274.xns-courier 165/udp Xerox

275.s-net 166/tcp Sirius Systems

276.s-net 166/udp Sirius Systems

277.namp 167/tcp NAMP

278.namp 167/udp NAMP

279.rsvd 168/tcp RSVD

280.rsvd 168/udp RSVD

281.send 169/tcp SEND

282.send 169/udp SEND

283.print-srv 170/tcp Network PostScript

284.print-srv 170/udp Network PostScript

285.multiplex 171/tcp Network Innovations Multiplex 286.multiplex 171/udp Network Innovations Multiplex 287.cl/1 172/tcp Network Innovations CL/1

288.cl/1 172/udp Network Innovations CL/1

289.xyplex-mux 173/tcp Xyplex

290.xyplex-mux 173/udp Xyplex

291.mailq 174/tcp MAILQ

292.mailq 174/udp MAILQ

293.vmnet 175/tcp VMNET

294.vmnet 175/udp VMNET

295.genrad-mux 176/tcp GENRAD-MUX

296.genrad-mux 176/udp GENRAD-MUX

297.xdmcp 177/udp X Display Manager Control Protocol 298.nextstep 178/tcp NextStep Window Server

299.NextStep 178/udp NextStep Window Server

300.bgp 179/tcp Border Gateway Protocol

301.ris 180/tcp Intergraph

302.ris 180/udp Intergraph

303.unify 181/tcp Unify

304.unify 181/udp Unify

305.audit 182/tcp Unisys Audit SITP

306.audit 182/udp Unisys Audit SITP

307.ocbinder 183/tcp OCBinder

308.ocbinder 183/udp OCBinder

309.ocserver 184/tcp OCServer

310.ocserver 184/udp OCServer

311.remote-kis 185/tcp Remote-KIS

312.remote-kis 185/udp Remote-KIS

313.kis 186/tcp KIS Protocol

314.kis 186/udp KIS Protocol

315.aci 187/tcp Application Communication Interface 316.aci 187/udp Application Communication Interface 317.mumps 188/tcp Plus Five's MUMPS

318.mumps 188/udp Plus Five's MUMPS

319.qft 189/tcp Queued File Transport

320.gacp 190/tcp Gateway Access Control Protocol

321.cacp 190/udp Gateway Access Control Protocol

322.prospero 191/tcp Prospero Directory Service

323.osu-nms 192/tcp OSU Network Monitoring System

324.osu-nms 192/udp OSU Network Monitoring System

325.srmp 193/tcp Spider Remote Monitoring Protocol

326.srmp 193/udp Spider Remote Monitoring Protocol

327.irc 194/udp Internet Relay Chat Protocol

328.dn6-nlm-aud 195/tcp DNSIX Network Level Module Audit 329.dn6-smm-red 196/tcp DNSIX Session Mgt Module Audit Redir

330.dls 197/tcp Directory Location Service

331.dls 197/udp Directory Location Service

332.dls-mon 198/tcp Directory Location Service Monitor 333.dls-mon 198/udp Directory Location Service Monitor 334.smux 199/tcp SMUX

335.smux 199/udp SMUX

336.src 200/tcp IBM System Resource Controller

337.src 200/udp IBM System Resource Controller

338.at-rtmp 201/tcp AppleTalk Routing Maintenance

339.at-rtmp 201/udp AppleTalk Routing Maintenance

340.at-nbp 202/tcp AppleTalk Name Binding

341.at-nbp 202/udp AppleTalk Name Binding

342.at-3 203/tcp AppleTalk Unused

343.at-3 203/udp AppleTalk Unused

344.at-echo 204/tcp AppleTalk Echo

345.at-echo 204/udp AppleTalk Echo

346.at-5 205/tcp AppleTalk Unused

347.at-5 205/udp AppleTalk Unused

348.at-zis 206/tcp AppleTalk Zone Information

349.at-zis 206/udp AppleTalk Zone Information

350.at-7 207/tcp AppleTalk Unused

351.at-7 207/udp AppleTalk Unused

352.at-8 208/tcp AppleTalk Unused

353.at-8 208/udp AppleTalk Unused

354.tam 209/tcp Trivial Authenticated Mail Protocol 355.tam 209/udp Trivial Authenticated Mail Protocol 356.z39.50 210/tcp ANSI Z39.50

357.z39.50 210/udp ANSI Z39.50

358.914c/g 211/tcp Texas Instruments 914C/G Terminal 359.914c/g 211/udp Texas Instruments 914C/G Terminal 360.anet 212/tcp ATEXSSTR

361.anet 212/udp ATEXSSTR

362.ipx 213/tcp IPX

363.ipx 213/udp IPX

364.vmpwscs 214/tcp VM PWSCS

365.vmpwscs 214/udp VM PWSCS

366.softpc 215/tcp Insignia Solutions

367.softpc 215/udp Insignia Solutions

368.atls 216/tcp Access Technology License Server 369.dbase 217/tcp dBASE Unix

370.dbase 217/udp dBASE Unix

371.mpp 218/tcp Netix Message Posting Protocol

372.mpp 218/udp Netix Message Posting Protocol

373.uarps 219/tcp Unisys ARPs

374.uarps 219/udp Unisys ARPs

375.imap3 220/tcp Interactive Mail Access Protocol v3 376.fln-spx 221/tcp Berkeley rlogind with SPX auth 377.fln-spx 221/udp Berkeley rlogind with SPX auth 378.rsh-spx 222/tcp Berkeley rshd with SPX auth

379.rsh-spx 222/udp Berkeley rshd with SPX auth

380.cdc 223/tcp Certificate Distribution Center

381.cdc 223/udp Certificate Distribution Center

382.sur-meas 243/tcp Survey Measurement

383.sur-meas 243/udp Survey Measurement

384.link 245/tcp LINK

385.link 245/udp LINK

386.dsp3270 246/tcp Display Systems Protocol

387.dsp3270 246/udp Display Systems Protocol

388.pdap 344/tcp Prospero Data Access Protocol

389.pawserv 345/tcp Perf Analysis Workbench

390.pawserv 345/udp Perf Analysis Workbench

391.zserv 346/tcp Zebra server

392.fatserv 347/tcp Fatmen Server

393.csi-sgwp 348/tcp Cabletron Management Protocol 394.csi-sgwp 348/udp Cabletron Management Protocol

395.clearcase 371/tcp Clearcase

396.clearcase 371/udp Clearcase

397.ulistserv 372/tcp Unix Listserv

398.ulistserv 372/udp Unix Listserv

399.legent-1 373/tcp Legent Corporation

400.legent-1 373/udp Legent Corporation

401.legent-2 374/tcp Legent Corporation

402.legent-2 374/udp Legent Corporation

403.hassle 375/tcp Hassle

404.hassle 375/udp Hassle

405.nip 376/tcp Amiga Envoy Network Inquiry Proto

406.nip 376/udp Amiga Envoy Network Inquiry Proto

407.tnETOS 377/tcp NEC Corporation

408.tnETOS 377/udp NEC Corporation

409.dsETOS 378/tcp NEC Corporation

410.dsETOS 378/udp NEC Corporation

411.is99c 379/tcp TIA/EIA/IS-99 modem client

412.is99s 380/tcp TIA/EIA/IS-99 modem server

413.hp-collector 381/tcp hp performance data collector 414.hp-collector 381/udp hp performance data collector 415.hp-managed-node 382/tcp hp performance data managed node

416.hp-managed-node 382/udp hp performance data managed node

417.hp-alarm-mgr 383/tcp hp performance data alarm manager 418.hp-alarm-mgr 383/udp hp performance data alarm manager 419.arns 384/tcp A Remote Network Server System

420.arns 384/udp A Remote Network Server System

421.ibm-app 385/tcp IBM Application

422.ibm-app 385/tcp IBM Application

423.asa 386/tcp ASA Message Router Object Def.

424.asa 386/udp ASA Message Router Object Def.

425.aurp 387/tcp Appletalk Update-Based Routing Pro.

426.aurp 387/udp Appletalk Update-Based Routing Pro.

427.unidata-ldm 388/tcp Unidata LDM Version 4

428.unidata-ldm 388/udp Unidata LDM Version 4

429.ldap 389/tcp Lightweight Directory Access Protocol 430.uis 390/tcp UIS

431.uis 390/udp UIS

432.synotics-relay 391/tcp SynOptics SNMP Relay Port

433.synotics-relay 391/udp SynOptics SNMP Relay Port

434.synotics-broker 392/tcp SynOptics Port Broker Port 435.synotics-broker 392/udp SynOptics Port Broker Port 436.dis 393/tcp Data Interpretation System

437.dis 393/udp Data Interpretation System

438.embl-ndt 394/tcp EMBL Nucleic Data Transfer

439.embl-ndt 394/udp EMBL Nucleic Data Transfer

https://www.sodocs.net/doc/6b9756626.html,cp 395/tcp NETscout Control Protocol

https://www.sodocs.net/doc/6b9756626.html,cp 395/udp NETscout Control Protocol

https://www.sodocs.net/doc/6b9756626.html,ware-ip 396/tcp Novell Netware over IP

https://www.sodocs.net/doc/6b9756626.html,ware-ip 396/udp Novell Netware over IP

444.mptn 397/tcp Multi Protocol Trans. Net.

445.mptn 397/udp Multi Protocol Trans. Net.

446.kryptolan 398/tcp Kryptolan

447.kryptolan 398/udp Kryptolan

448.iso-tsap-c2 399/tcp ISO-TSAP Class 2

449.iso-tsap-c2 399/udp ISO-TSAP Class 2

450.work-sol 400/tcp Workstation Solutions

451.work-sol 400/udp Workstation Solutions

452.ups 401/udp Uninterruptible Power Supply

453.genie 402/tcp Genie Protocol

454.genie 402/udp Genie Protocol

455.decap 403/tcp decap

456.decap 403/udp decap

457.nced 404/tcp nced

458.nced 404/udp nced

459.ncld 405/tcp ncld

460.ncld 405/udp ncld

461.imsp 406/tcp Interactive Mail Support Protocol 462.imsp 406/udp Interactive Mail Support Protocol 463.timbuktu 407/tcp Timbuktu

464.prm-sm 408/tcp Prospero Resource Manager Sys. Man. 465.prm-nm 409/tcp Prospero Resource Manager Node Man. 466.decladebug 410/udp DECLadebug Remote Debug Protocol 467.rmt 411/tcp Remote MT Protocol

468.rmt 411/udp Remote MT Protocol

469.synoptics-trap 412/tcp Trap Convention Port

470.synoptics-trap 412/udp Trap Convention Port

471.smsp 413/tcp SMSP

472.smsp 413/udp SMSP

https://www.sodocs.net/doc/6b9756626.html,seek 414/tcp InfoSeek

https://www.sodocs.net/doc/6b9756626.html,seek 414/udp InfoSeek

475.bnet 415/tcp BNet

476.bnet 415/udp BNet

477.silverplatter 416/tcp Silverplatter

478.silverplatter 416/udp Silverplatter

479.onmux 417/tcp Onmux

480.onmux 417/udp Onmux

481.hyper-g 418/tcp Hyper-G

482.ariel1 419/tcp Ariel

483.smpte 420/udp SMPTE

484.ariel2 421/tcp Ariel

485.ariel3 422/tcp Ariel

486.opc-job-start 423/tcp IBM Operations Planning and Control Start

487.opc-job-track 424/tcp IBM Operations Planning and Control Track

488.icad-el 425/tcp ICAD

489.smartsdp 426/tcp smartsdp

490.smartsdp 426/udp smartsdp

491.svrloc 427/tcp Server Location

492.svrloc 427/udp Server Location

493.ocs_cmu 428/tcp OCS_CMU

494.ocs_cmu 428/udp OCS_CMU

495.ocs_amu 429/tcp OCS_AMU

496.ocs_amu 429/udp OCS_AMU

497.utmpsd 430/tcp UTMPSD

498.utmpsd 430/udp UTMPSD

499.utmpcd 431/tcp UTMPCD

500.utmpcd 431/udp UTMPCD

501.iasd 432/tcp IASD

502.iasd 432/udp IASD

503.nnsp 433/tcp NNSP

504.nnsp 433/udp NNSP

505.mobileip-agent 434/tcp MobileIP-Agent

506.mobilip-mn 435/tcp MobilIP-MN

507.dna-cml 436/tcp DNA-CML

508.dna-cml 436/udp DNA-CML

https://www.sodocs.net/doc/6b9756626.html,scm 437/tcp comscm

https://www.sodocs.net/doc/6b9756626.html,scm 437/udp comscm

511.dsfgw 438/tcp dsfgw

512.dsfgw 438/udp dsfgw

513.dasp 439/tcp dasp Thomas Obermair

514.dasp 439/udp dasp tommy@inlab.m.eunet.de (tommy@inlab.m.eu net.de)

515.sgcp 440/tcp sgcp

516.sgcp 440/udp sgcp

517.decvms-sysmgt 441/tcp decvms-sysmgt

518.cvc_hostd 442/tcp cvc_hostd

519.cvc_hostd 442/udp cvc_hostd

520.https 443/tcp https MCom

521.snpp 444/tcp Simple Network Paging Protocol

522.snpp 444/udp Simple Network Paging Protocol

523.microsoft-ds 445/udp Microsoft-DS

524.ddm-rdb 446/tcp DDM-RDB

525.ddm-rdb 446/udp DDM-RDB

526.ddm-dfm 447/tcp DDM-RFM

527.ddm-dfm 447/udp DDM-RFM

528.ddm-byte 448/tcp DDM-BYTE

529.ddm-byte 448/udp DDM-BYTE

530.as-servermap 449/tcp AS Server Mapper

531.as-servermap 449/udp AS Server Mapper

532.tserver 450/tcp TServer

533.sfs-smp-net 451/tcp Cray Network Semaphore server 534.sfs-smp-net 451/udp Cray Network Semaphore server 535.sfs-config 452/tcp Cray SFS config server

536.sfs-config 452/udp Cray SFS config server

537.creativeserver 453/tcp CreativeServer

538.creativeserver 453/udp CreativeServer

539.contentserver 454/tcp ContentServer

540.contentserver 454/udp ContentServer

541.creativepartnr 455/tcp CreativePartnr

542.creativepartnr 455/udp CreativePartnr

543.macon-tcp 456/tcp macon-tcp

544.macon-udp 456/udp macon-udp

545.scohelp 457/tcp scohelp

546.scohelp 457/udp scohelp

547.appleqtc 458/tcp apple quick time

548.appleqtc 458/udp apple quick time

549.ampr-rcmd 459/tcp ampr-rcmd

550.ampr-rcmd 459/udp ampr-rcmd

551.skronk 460/tcp skronk

552.skronk 460/udp skronk

553.exec 512/tcp remote process execution;

554.biff 512/udp used by mail system to notify users 555.login 513/tcp remote login a la telnet;

556.who 513/udp maintains data bases showing who's 557.cmd 514/tcp like exec, but automatic

558.syslog 514/udp

559.printer 515/tcp spooler

560.talk 517/udp

561.ntalk 518/tcp

562.utime 519/tcp unixtime

563.utime 519/udp unixtime

564.efs 520/tcp extended file name server

565.router 520/udp local routing process (on site);

566.timed 525/tcp timeserver

567.timed 525/udp timeserver

568.tempo 526/tcp newdate

569.tempo 526/udp newdate

570.courier 530/tcp rpc

571.courier 530/udp rpc

572.conference 531/tcp chat

573.conference 531/udp chat

https://www.sodocs.net/doc/6b9756626.html,news 532/tcp readnews

https://www.sodocs.net/doc/6b9756626.html,news 532/udp readnews

https://www.sodocs.net/doc/6b9756626.html,wall 533/tcp for emergency broadcasts

https://www.sodocs.net/doc/6b9756626.html,wall 533/udp for emergency broadcasts

578.apertus-ldp 539/tcp Apertus Technologies Load Determinatio n

579.apertus-ldp 539/udp Apertus Technologies Load Determinatio n <

关闭常见的网络端口方法

关闭常见的网络端口方法 一:135端口 135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM (分布式组件对象模型)服务。 端口说明:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。 端口漏洞:相信去年很多Windows2000和Windows XP用户都中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。该漏洞会影响到RPC与DCOM 之间的一个接口,该接口侦听的端口就是135。 操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。 操作步骤如下: 一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件 服务。 二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算 机上启用分布式COM”前的勾。 二139端口 139NetBIOS File and Print Sharing通过这个端口进入的连接试图获得NetBIOS/SMB服务。这个协议被用于Windows"文件和打印机共享"和SAMBA。在Internet 上共享自己的硬盘是可能是最常见的问题。 大量针对这一端口始于1999,后来逐渐变少。2000年又有回升。一些VBS(IE5 VisualBasic Scripting)开始将它们自己拷贝到这个端口,试图在这个端口繁殖。 这里有说到IPC$漏洞使用的是139,445端口 致命漏洞——IPC$ 其实IPC$漏洞不是一个真正意义的漏洞.通常说的IPC$漏洞其实就是指微软为了方便管理员而安置的后门-空会话。 空会话是在未提供用户名和密码的情况下与服务器建立的会话.利用空会话我们可以做很多事比如:查看远程主机共享.得到远程主机用户名原本这些功能是用来方便管理员的.不

MAC地址 IP地址 端口号的区别和联系

MAC地址 IP地址端口号的区别和联系 .层次结构 DL NL TL .作用硬件识别的地址协议软件识别地址(标识通信的方向),软件识别的地址(标识应用进程) .结构 48位 32位 16位 .通信过程每一段上数据的源地址和目标地址都在变化 IP 地址在整个通信过程中不变端口号也不变 hub switch router 之间的区别 . 层次物理层 DL NL . 作用以比特为单位进行数据的转发,广播方式转发;以帧为单位进行转发,可对数据进行过滤,按目标所在端口转发;以分组为单位进行数据转发,路由选择 . hub连接的网段叫一个冲突域。交换机可以分割冲突域,但是连接的网络叫一个广播域,无法解决广播风暴的问题;路由器可以分割广播域 OSI参考模型采用了七层的体系结构,在物理层上所传的数据的单位是比特 ,在数据链路层所传的数据的单位是数据帧,在网络层上所传的数据的单位是数据分组,在运输层上所传的数据的单位是报文。6.常见的数据交换方式包括____________ 、____________ 和____________ 7.TCP/IP参考模型包括___应用层_________ 、______传输层______ 、___网际层_________和_____网络接口层_______四个层次。 OSI七层模型和传输单位? 答:OSI七层模型从下到上分别是物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。其传输单位分别是:物理层——比特、数据链路层——数据帧、网络层——分组、传输层、会话层、表示层、应用层都是报文。 1.交换机 s>enable

s#config terminal s(config)#hostname st st(config)# 2.路由器 r>enable r#config terminal r(config)#hostname rt rt(config)#interface fa0/0 rt(config-if)#ip address 162.182.13.1 255.255.0.0

常用命令

服务器开始加电,等待片刻会自动引导操作系统,操作系统初始化完毕后会出现登录界面,输入正确的用户名:root和密码:zclroot就可以进入X 图形桌面环境了。 1.启动应用,数据库和数据交换 1).在数据库(SDB)机器上启动数据交换,在#号切到db2inst1用户: su –db2inst1 dbstart (启动数据库) 2)启动websphere:点击屏幕左下角的终端程序(贝壳状图标),然后在#后面输入 /opt/IBM/WebSphere/AppServer/bin/startServer.sh server1 提示进程号则表示启动成功,大约需要五分钟,注意:最后面是数字1不是字母l,server1前面有个空格,注意大小写字母 注:相应的停止websphere的命令为: #/opt/IBM/WebSphere/AppServer/bin/stopServer.sh server1 注意:如果在启动websphere的时候提示: ADMUO116I:正在文件 /opt/IBM/WebSphere/AppServer/bin/startServer.log 中记录工具信息 ADMUO128I:正在启动具有default概要文件的工具 ADMU3100I:正在从服务器读取配置:server1 ADMU3028I:在端口8880上检测到冲突。可能的原因:a) 已经有一个服务器server1的实例在运行b) 一些其他程序在使用端口8880 ADMU3027E:可能已经有一个服务器的实例在运行:server1

ADMU0111E:由于错误 Com.ibm.websphere.management.exception.AdminExcetption: ADMU3027E: 可能已经有一个服务器的实例在运行:server1 ,程序推出。 ADMU1211I:要获取故障的全部跟踪,使用–trace选项。 此时表示应用W ebsphere已经启动了,不需要再进行启动。 注意:如果在停止websphere的时候提示: ADMUO116I:正在文件 /opt/IBM/WebSphere/AppServer/bin/startServer.log 中记录工具信息 ADMUO128I:正在启动具有default概要文件的工具 ADMU3100I:正在从服务器读取配置:server1 ADMUO509I:无法到达 server “server1”.服务器看上去已经停止。 ADMUO211I:在文件 /opt/IBM/WebSphere/AppServer/bin/stopServer.log 中可以看到错误的信息 表示此时:应用W ebsphere现在处在停止状态,需要启动。 3)在数据库(SDB)机器上启动数据交换,在#号切到db2inst1用户: su –db2inst1 >cd server >showsjjh (查看数据交换,如果有四行表示数据交换已经启动。) > stopsjjh (停止数据交换) >showsjjh (查看数据交换,到没有命令行显示为止) >loadsjjh (启动数据交换) >showsjjh (查看数据交换信息) 出现如上四条信息为正常启动了数据交换 2.重启及开关机命令 #reboot重新启动计算机 #shutdown -r now 重新启动计算机,停止服务后重新启动计算机 #shutdown -h now 关闭计算机,停止服务后再关闭系统 #halt 关闭计算机,强制关闭 一般用shutdown -r now,在重启系统是关闭相关服务,shutdown -h now也是如此。 3.备份 #su –db2inst1 >db2 force applications all (切断目前所有与数据库的连接,可以多执行几次) >db2 backup db sino to /db2log (备份目录) 若备份成功会返回提示,并生成一个时间戳,所谓时间戳就是一串记录当前“年月日时分秒”的数字,形如20070212152930,也包含在新生成的备份文件的文件名里。 压缩命令 tar -cvfz sino20070317(压缩后的文件名).tar.gz 被压缩的文件名

交换机端口与IP地址的绑定

Netinfo S ecurity /2005.1 55 随 着教育信息化的不断深入,校园网的建设已经非常广泛,而且规模和投资也在不断的扩大,但在广大师生尤其是大学里的师生在使用校园 网的过程中,发现IP地址冲突的现象极其严重。 图1:一般校园网结构图 对于大学校园网来说,一般是一个楼宇一个网段,而且也是一个管理单元,该楼宇内的网络由楼宇所在的院系负责,根据楼宇的大小,存在着两种组网形式,如上图所示的楼宇1和楼宇2,在楼宇1中,一个房间对应一个或多个三层交换端口,而在楼宇2中,一个房间对应一个或多个二层交换端口,我们要做的就是一个房间内的终端只能用固定的几个IP地址,也就是一个交换机(二层或三层)端口绑定多个IP地址,根据技术手段的不同,一般存在着以下几种方法。 通过访问管理功能实现 现在,有些三层交换机提供了访问管理功能,该功能可以直 接控制某个端口可以被哪些IP地址访问,该功能只有把该三层交换机当成网关的情况下才能发挥作用,而且,依然会出现地址冲突的现象,只不过在非法端口使用的用户将无法进行跨网段访问,下面以华为3526为例,具体配置过程如下: [S3526]am enable[S3526]interface vlan 1 [S3526-Vlan-interface1]ip add 192.168.0.1 255.255.255.0 #该命令使192.168.0.1成为与该交换机相连的计算机的网关[S3526]interface eth 0/10 [S3526-Ethernet0/10]am ip-pool 192.168.0.2 192.168.0.10 192.168.0.15 #该命令保证只有其中的三个地址能够通过该端口进行跨网段访问 通过访问列表实现 最初的访问列表只能在第三层发挥作用,现在随着技术的不断发展,访问列表也可以在第二层发挥作用了,现在某些交换机可以对三层地址和二层地址的访问列表进行与运算,从而达到端口IP地址绑定的目的,下面以华为3526E为例,具体配置过程如下: [S3526E]acl num 10 #定义基本访问列表 [S3526E-acl-basic-10]rule 0 deny source any [S3526E-acl-basic-10]rule 1 permit source 192.168.0.2 0 #允许192.168.0.2访问,如果有多个,可以多定义几条规则[S3526E]acl num 210 #定义二层访问列表 [S3526E-acl-link-210]rule 0 deny ingress interface e0/10 egress any[S3526E-acl-link-210]rule 1 permit ingress interface e0/10 egress any[S3526E]packet-filter ip-group 10 rule 0 link-group 210 rule 0 #首先禁止所有计算机访问 [S3526E]packet-filter ip-group 10 rule 1 link-group 210 rule 1 #允许某个固定的IP访问 这样一来,就在不起用三层转发功能的情况下实现了IP地址 与交换机端口的绑定,上面的配置只允许一个地址通过,只要用户需要,我们可能设置多条规则并使用多条packet-filter命令来允 交换机端口与IP地址的绑定 北京师范大学信息科学学院 傅骞

代理服务器的ip地址和端口号码(

竭诚为您提供优质文档/双击可除代理服务器的ip地址和端口号码( 篇一:代理服务器Ip地址(已验证) Ip端口类型查询地址 201.55.119.431080socKs5whois巴西 63.148.167.301080socKs5whois美国科罗拉多州丹佛市Qwest通信有限责任公司 195.201.253.1171080socKs5whois俄罗斯 212.62.106.371080socKs5whois沙特阿拉伯 195.113.181.1981080socKs5whois捷克 218.64.220.21080socKs5whois江西省赣州市南方冶金学院应用科学学院 75.67.234.28socKs5whois美国迈阿密市comcast通讯控股公司 82.161.120.101080socKs5whois荷兰 62.57.45.13317327socKs5whois西班牙 81.30.205.591080socKs5whois俄罗斯 210.34.22.2261080socKs5whois厦门大学宣传部

61.138.245.1381080socKs5whois新疆乌鲁木齐市电信 24.154.109.1121080socKs5whois美国宾夕法尼亚州巴特勒县巴特勒市Armstrong有线服务公司 189.23.218.1311080socKs5whois巴西 81.171.197.2371080socKs5whois英国 85.198.1.1941080socKs5whois伊朗 64.151.7.20XX80socKs5whois美国加洲 81.23.145.581080socKs5whois俄罗斯 81.22.205.391080socKs5whois俄罗斯 194.186.102.2301080socKs5whois俄罗斯 195.54.22.741080socKs5whois俄罗斯 69.113.105.1248socKs5whois美国纽约州纳苏县牡蛎湾镇希克维尔村cablevision系统控 201.70.17.1631080socKs5whois巴西 203.147.39.1481080socKs5whois泰国 85.187.158.1799050socKs5whois保加利亚 85.198.196.1551080socKs5whois波兰 195.96.248.1341080socKs5whois保加利亚 130.194.11.1211080socKs5whois澳大利亚蒙纳士大学 81.22.1.1541080socKs5whois俄罗斯 82.154.252.1101080socKs5whois葡萄牙 83.145.161.21117327socKs5whois波兰

H3C交换机常用命令及注释

H3C交换机常用命令及注释 1、system-view 进入系统视图模式 2、sysname 为设备命名 3、display current-configuration 当前配置情况 4、language-mode Chinese|English 中英文切换 5、interface Ethernet 1/0/1 进入以太网端口视图 6、port link-type Access|Trunk|Hybrid 设置端口访问模式 7、undo shutdown 打开以太网端口 8、shutdown 关闭以太网端口 9、quit 退出当前视图模式 10、vlan 10 创建VLAN 10并进入VLAN 10的视图模式 11、port access vlan 10 在端口模式下将当前端口加入到vlan 10中 12、port E1/0/2 to E1/0/5 在VLAN模式下将指定端口加入到当前vlan中 13、port trunk permit vlan all 允许所有的vlan 通过 H3C路由器 1、system-view 进入系统视图模式 2、sysname R1 为设备命名为R1 3、display ip routing-table 显示当前路由表 4、language-mode Chinese|English 中英文切换 5、interface Ethernet 0/0 进入以太网端口视图 6、ip address 192.168.1.1 255.255.255.0 配置IP地址和子网掩码 7、undo shutdown 打开以太网端口 8、shutdown 关闭以太网端口 9、quit 退出当前视图模式 10、ip route-static 192.168.2.0 255.255.255.0 192.168.12.2 description To.R2 配置静态路由11、ip route-static 0.0.0.0 0.0.0.0 192.168.12.2 description To.R2 配置默认的路由 H3C S3100 Switch H3C S3600 Switch H3C MSR 20-20 Router ################ 1、调整超级终端的显示字号; 2、捕获超级终端操作命令行,以备日后查对; 3、language-mode Chinese|English 中英文切换; 4、复制命令到超级终端命令行,粘贴到主机; 5、交换机清除配置:

常用端口号与对应的服务以及端口关闭

常用端口号与对应的服务以及端口关闭 端口简介:本文介绍端口的概念,分类,以及如何关闭/开启一个端口 21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。 23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。 25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。 53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS 服务在NT系统中使用的最为广泛。 67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。 69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。 79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。 80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。 99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。 109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。 111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。 113端口:113端口主要用于Windows的“Authentication Service”(验证服务)。 119端口:119端口是为“Network News Transfer Protocol”(网络新闻组传输协议,简称NNTP)开放的。 135端口:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。

三层交换机端口IP地址配置方法

三层交换机端口IP地址配置方法 目前市场上的三层交换机有2种方式可以配置交换机端口的lP地址,一是直接在物理端口上设置.二是通过逻辑VLAN端口间接设置。为了分析这2种配置方法在交换机实际运行中会产生哪些差别.在详细分析了三层交换机端口工作原理的基础上.搭建测试环境,主要从端口初始化和三层路由收敛过程分析了2种方式的不同。通过分析发现,在交换机物理端口上直接配置IP地址,可以节省生成树协议(STP,Spanning Tree Protocol)收敛所需的时间,并且不需要规划额外的VLAN。为日后的运行维护工作带来了方便。 三层变换机能够快速地完成VIAN间的数据转发,从而避免了使用路由器会造成的三层转发瓶颈,目前已经在企业内部、学校和住宅小区的局域网得到大量使用。在配置三层交换机端口lP地址时,通常有2种方法:一是直接在物理端口上设置lP地址,二是通过逻辑VLAN端口间接地设置IP地址。 作者所在单位日前购得一批三层交换机,最初只立持第2种配置方法但在厂家随后升级的软件版本中可以支持以上2种配置方法。为了比较这2种方法的优缺点,本文首先阐述了三层交换机的工作原理,然后比较了这2种方法的操作命争和端口初始化时间.并通过测试得出结论。 1、三层交换机的工作原理 传统的交换技术是在OSI网络参考模型中的第二层(即数据链路层)进行操作的,而三层交换技术是在网络模型中的第三层实现了数据包的高速转发,利用第三层协议中的信息来加强笫二层交换功能的机制(见图1) 从硬件的实现上看,目前笫二层交换机的接口模块都是通过高速背扳/总线交换数据的。在第三层交换机中,与路由器有关的第三层路由硬件模块也插接在高速背板/总线上,这种方式使得路由模块可以与需要路由的其他模块高速地进行数据交换,从而突破了外接路由器接口速率的限制。 假设有2个使用IP协议的站点,通过第三层交换机进行通信的过程为:若发送站点1在开始发送时,已知目的站点2的IP地址,但不知遒它在局域网上发送所需要的MAC地址,则需要采用地址解析(ARP)来确定站点2的MAC地址。站点1把自己的IP地址与站点2的IP地址比较,采用其软件配置的子网掩码提取出网络地址来确定站点2是否与自己在同一子网内。若站点2与站点1在同一子网内,那么站点1广播一个ARP请求,站点2返回其MAC地址,站点1得到站点2的MAC地址后将这一地址缓存起来,并用此MAC地址封包转发数据,第二层交换模块查找MAC地址表确定将数据包发向目的端口。若2个站点不在同子网

常用命令技术

划分端口VLAN 技术 interface GigabitEthernet1/0/2 port link-mode bridge port access vlan 5 将端口划分到VLAN 5中,端口连接终端设备 interface Ten-GigabitEthernet1/0/32 port link-mode bridge port link-type trunk undo port trunk permit vlan 1 port trunk permit vlan 2 to 4094 将端口32口修改成trunk 模式,使交换机之间可以互通,此处是允许所有VLAN 通过,除VLAN 1 备注:如果想方便,可以输入interface range GigabitEthernet1/0/2 to GigabitEthernet1/0/10,次命令是批量修改命令 开启远程管理功能 针对S5560-EI汇聚交换机的命令: local-user admin class manage password sim h3jy@admin service-type telnet authorization-attribute user-role level-15 这是创建用户和密码 user-interface vty 0 4 authentication-mode scheme 这是配置telnet 登录信息 user-role level-15 telnet server enable 这是开启telnet 功能 针对S5510接入交换机的命令: local-user admin authorization-attribute level 3 password sim h3jy@admin service-type telnet user-interface vty 0 4 authentication-mode scheme user privilege level 3 telnet server enable 创建虚接口命令 interface Vlan-interface100 ip address 10.10.1.3 255.255.255.0 就是创建接口地址(前提是已经有了VLAN 100,如果没有必须提前创建) 创建VLAN以及添加备注

服务器IP地址和端口配置指南(内部资料,不可外传)

服务器IP地址和端口配置指南 第一部分:确定自己是内网还是外网 内网和公网是两种Internet 的接入方式。 内网接入方式: 上网的计算机得到的IP 地址是Inetnet 上的保留地址,保留地址有如下3种形式: 10.x.x.x 172.16.x.x 至172.31.x.x 192.168.x.x 内网的计算机以NA T 网络地址转换)协议,通过一个公共的网关访问Internet 内网的计算机可向Internet 上的其他计算机发送连接请求,但Internet 上其他的计算机无法向内网的计算机发送连接请求。 内网用户大体分两种情况: 一种是通过路由功能上网。比如在公司,在宿舍或者在家里共享带路由功能的ADSL 上网就是这种情况。 另外一种是通过服务器上网。比如部分校园网,以及部分电信运营商如某些地区的铁通宽带就是这种情况。这时就需要在服务器端用软件做端口映射。如果没有机会亲手设置服务器,需要联系你们的网管。 公网(外网)接入方式:上网的计算机得到的IP 地址是Inetnet 上的非保留地址。公网的计算机和Internet 上的其他计算机可随意互相访问。例如:一台电脑用一根ADSL 拨号连接到Internet 就属于公网(外网)用户。 NA T:NAT Network Address Translator 是网络地址转换,它实现内网的IP 地址与公网的地址之间的相互转换,将大量的内网IP 地址转换为一个或少量的公网IP 地址,减少对公网IP 地址的占用。NA T 的最典型应用是:在一个局域网内,只需要一台计算机连接上Internet就可以利用NA T 共享Internet 连接,使局域网内其他计算机也可以上网。使用NA T 协议,局域网内的计算机可以访问Internet 上的计算机,但Internet 上的计算机无法访问局域网内的计算机。

常用端口与对应的服务

常用端口号与对应的服务以及端口关闭 21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。 23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。 25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。 53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS 服务在NT系统中使用的最为广泛。 67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。 69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。 79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。 80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。 99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。 109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。 111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。 113端口:113端口主要用于Windows的“Authentication Service”(验证服务)。 119端口:119端口是为“Network News Transfer Protocol”(网络新闻组传输协议,简称NNTP)开放的。 135端口:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。 137端口:137端口主要用于“NetBIOS Name Service”(NetBIOS名称服务)。

IP端口对照表

1.端口对照表 2.http ======> port 80 (Hyper Text Transfer Protocol) 3.ftp-data ==> port 20 (File Transfer Protocol - Default Data) 4.ftp =======> port 21 (File Transfer Protocol - Control) 5.POP3 ======> port 110 (Post Office Protocol version 3) 6.SMTP ======> port 25 (Simple Mail Transfer Protocol) 7.NNTP ======> port 119 (Network News Transfer Protocol) 8.telnet ====> port 23 (Telnet) 9.Gopher ====> port 70 (Gopher) 10.IRC =======> port 194 (Internet Relay Chat) 11.Proxy =====> port 80/8080/3128 (Proxy) 12.Socks =====> port 1080 (Socks) 13.DNS =======> port 53 (Domain Name Server) 14.hostname ==> port 101 (NIC Host Name Server) 15.finger ====> port 79 (Finger) 16.nicname ===> port 43 (Who Is) 17.login =====> port 49 (Login Host Protocol) 18.HTTPS =====> port 443 (https MCom) 19.imap3 =====> port 220 (Interactive Mail Access Protocol v3) https://www.sodocs.net/doc/6b9756626.html,BIOS ===> port 137 138 139 (NetBIOS) 21.NFS =======> port 2049 (Network File Service) 22.SNMP ======> port 161 (Simple Network Management Protocol) 23.snmptrap ==> port 162 (SNMP TRAP) 24.TFTP ======> port 69 (Trivial File Transfer) 25.sqlserv ===> port 118 (SQL Services) 26.uucp-path => port 117 (UUCP Path Service) 27.X Window ==> port 6000 6001 (X Window System) 28.0/tcp Reserved 29.0/udp Reserved 30.tcpmux 1/tcp TCP Port Service Multiplexer https://www.sodocs.net/doc/6b9756626.html,pressnet 2/tcp Management Utility https://www.sodocs.net/doc/6b9756626.html,pressnet 3/tcp Compression Process 33.rje 5/tcp Remote Job Entry 34.echo 7/tcp Echo 35.echo 7/udp Echo 36.discard 9/tcp Discard 37.discard 9/udp Discard 38.systat 11/tcp Active Users 39.daytime 13/tcp Daytime 40.daytime 13/udp Daytime 41.qotd 17/tcp Quote of the Day 42.qotd 17/udp Quote of the Day 43.rwrite 18/tcp RWP rwrite

常用端口命令以及关闭方法

常用端口命令以及关闭方法 一、常用端口及其分类 电脑在Internet上相互通信需要使用TCP/IP协议,根据TCP/IP协议规定,电脑有256×256(65536)个端口,这些端口可分为TCP端口和UDP端口两种。如果按照端口号划分,它们又可以分 为以下两大类: 1.系统保留端口(从0到1023) 这些端口不允许你使用,它们都有确切的定义,对应着因特网上常见的一些服务,每一个打开的此类端口,都代表一个系统服务,例如80端口就代表Web服务。21对应着FTP,25 对应着SMTP、110对应着POP3等。 2.动态端口(从1024到65535) 当你需要与别人通信时,Windows会从1024起,在本机上分配一个动态端口,如果1024端口未关闭,再需要端口时就会分配1025端口供你使用,依此类推。 但是有个别的系统服务会绑定在1024到49151的端口上,例如3389端口(远程终端服务)。从49152到65535这一段端口,通常没有捆绑系统服务,允许Windows动态分配给你使用。 二、如何查看本机开放了哪些端口 在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。

1.利用netstat命令 Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP 协议,才能使用netstat命令。 操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口。其中Local Address代表本机IP地址和打开的端口号,Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。 如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。 本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了5个组件(WS2_32.dll、RPCRT4.dll、rpcss.dll、svchost.exe、ADVAPI32.dll)来完成创建工作。如果你发现本机打开了 可疑的端口,就可以用该命令察看它调用了哪些组件,然后再检查各组件的创建时间和修改 时间,如果发现异常,就可能是中了木马。 2.使用端口监视类软件 与netstat命令类似,端口监视类软件也能查看本机打开了哪些端口,这类软件非常多,著名的有Tcpview、Port Reporter、绿鹰PC万能精灵、网络端口查看器等,推荐你上网时启动Tcpview,密切监视本机端口连接情况,这样就能严防非法连接,确保自己的网络安全 三、关闭本机不用的端口 默认情况下Windows有很多端口是开放的,一旦你上网,黑客可以通过这些端口连上你的 电脑,因此你应该封闭这些端口。主要有:TCP139、445、593、1025 端口和UDP123、137、138、445、1900端口、一些流行病毒的后门端口(如TCP 2513、2745、3127、6129 端口), 以及远程服务访问端口3389。关闭的方法是:

SAN交换机常用命令

Brocade SAN交换机常用命令 使用电脑连接管理网口,默认IP地址为:10.77.77.77,掩码:255.255.255.0 默认用户名:admin,默认密码password 1. switchStatusShow 查看交换机的总体健康状态 2. switchShow 查看交换机基本配置信息

3. portShow 4. fanShow

5. psShow 查看交换机的电源状态 6. tempShow 7. errDump、errShow、errClear 查看交换机的内部消息日志 8. supportShow、supportSave、pdShow 收集交换机的诊断数据

9. nsShow、nsAllShow、fabricShow 10. licenseShow、wwn 检查license文件和交换机的WWN号11. version 12. haShow 查看Control Blade的状态 13. slotShow 查看各个Blade的状态 14. portCfgSpeed 修改端口的速率 15. portEnable或portCfgPersistentEnable

Reset端口 16. 检查WWN卡状态 下列命令如果不能正确执行,则说明WWN卡需要更换: www,chassisShow:显示交换机的WWN号 chassisShow:显示chassis和WWN卡的状态 ipAddrShow,ipAddrSet:显示CP Blades的IP地址 historyShow、historyLastShow:显示历史日志信息 switchName:显示交换机的名字 修改Domain ID 1. 查看当前的Domain ID 输入命令fabricShow,输出结果中的Switch ID即包括交换机的Domain ID。 2. 先关闭交换机 输入命令swichDisable 3. 配置Domain ID 输入命令configure 4. 重新启用交换机 输入命令swichEnable 升级Firmware FC10-6 Blade需要Firmware Version 5.3以上 FC4-16IP Blade、FC4-48 Port Blade需要Firmware Version 5.2以上 FR4-18i router blade需要Firmware Version 5.1以上 如果M48有主备Control Processor,且主备CP处于synchronized状态,则升级过程可在线进行,不干扰数据流量。 如果M48只有一个CP,则升级微码过程中需要reboot交换机来激活新的Firmware,数据访问会中断。 升级M48 Firmware约需15分钟

查找IP所在交换机端口的方法

共享一个查找IP所在交换机端口的方法 作为网络管理员,在单位或者学校的局域网里,经常会遇见,知道IP却找不到它位置的事情比如内网里有一台设备中了arp欺骗病毒,整个内网访问internet速度明显下降,用软件抓包知道了中毒主机的IP地址,就需要找到它在哪里了,可以用以下的方法(针对思科交换机) 通过IP地址查端口 目标地址,例如192.168.3.48 在主干交换机上ping 192.168.3.48 确保能ping通 使用: show arp | include 192.168.3.48(在arp列表里查找到这个IP对应的mac地址)显示出: Internet 192.168.3.48 0 000d.874a.0c52 ARPA Vlan30 得到所连接交换机接口的mac地址:000d.874a.0c52 再用: show mac-address-table dynamic add 000d.874a.0c52 (在mac地址列表里找出m ac来源端口) 显示: Unicast Entries vlan mac address type protocols port -------+---------------+--------+---------------------+-------------------- 30 000d.874a.0c52 dynamic ip FastEthernet4/12 连接的是4/12端口,但是不能保证目标就是接在这个端口 用: show cdp nei(查看跟这台交换机相链接的网络设备) 看到: switch9 Fas 4/12 123 S I WS-C2950-2Fas 0/24 这个端口连接的是交换机 用: show cdp ent *(查看跟这台交换机链接设备的详细信息) 得到该交换机的IP:192.168.3.214 telnet到192.168.3.214 重复上面动作,输入: show mac-address-table dynamic add 000d.874a.0c52 显示: Mac Address Table ------------------------------------------

相关文档

- 代理服务器IP及端口

- 代理服务器ip地址和端口号

- JAVA获取服务器IP地址和端口

- MAC地址 IP地址 端口 关系 概念

- 查找IP地址对应端口的过程

- 代理服务器的ip地址和端口号码

- 服务器IP地址和端口配置指南(内部资料,不可外传)

- 防火墙IP地址及端口过滤

- 怎么查找交换机端口对应的ip地址

- 端口与IP策略

- 代理服务器的ip地址和端口号码(

- IP地址和端口号--三级的IP地址

- ip 源端口和目的端口

- 路由器各端口IP地址规划时需要注意哪些

- 根据IP地址查看端口

- 三层交换机端口IP地址配置方法

- 交换机端口与IP地址的绑定

- JAVA获取服务器IP地址和端口

- 路由器各端口IP地址规划时需要注意哪些教学教材

- 交换机端口与IP地址的绑定